安全なコーディングの最新情報を常に把握しましょう。

サイバー脅威を取り巻く環境は絶えず変化しており、常に時代を先取りすることがこれまで以上に重要になっています。さまざまな動画、ブログ、便利なセキュア・コーディング・ガイドラインを提供することで、お客様に常に最新情報を伝え、次に起こることに備えるお手伝いをします。

最新の安全なコーディングガイドライン。

{

「依存関係」: {

「foo」:「1.0.0-2.9999.9999"、

「バー」:「>=1.0.2 <2.1.2"

}

}

Uso de componentes con vulnerabilidades conocidas

{

「依存関係」: {

「foo」:「1.0.0-2.9999.9999"、

「バー」:「>=1.0.2 <2.1.2"

}

}

ほとんどのアプリケーションでは、大量のサードパーティ製コンポーネントを使用します。これらのコンポーネントは、ロギング、テンプレート、データベースアクセスなど、あらゆる機能を提供します。これにより、ソフトウェアの開発がはるかに簡単になり、時間を大幅に節約できます。しかし、それらは人によって作られているため、中には必然的に脆弱性が含まれているものもあります。ガイドラインを読んで詳細を調べてください。

import mysql.connector

db = mysql.connector.connect

#Mala práctica. ¡Evita esto! Esto es sólo para aprender.

(host="localhost", user="newuser", passwd="pass", db="sample")

cur = db.cursor()

name = raw_input('Enter Name: ')

cur.execute("SELECT * FROM sample_data WHERE Name = '%s';" % name) for row in cur.fetchall(): print(row)

db.close()

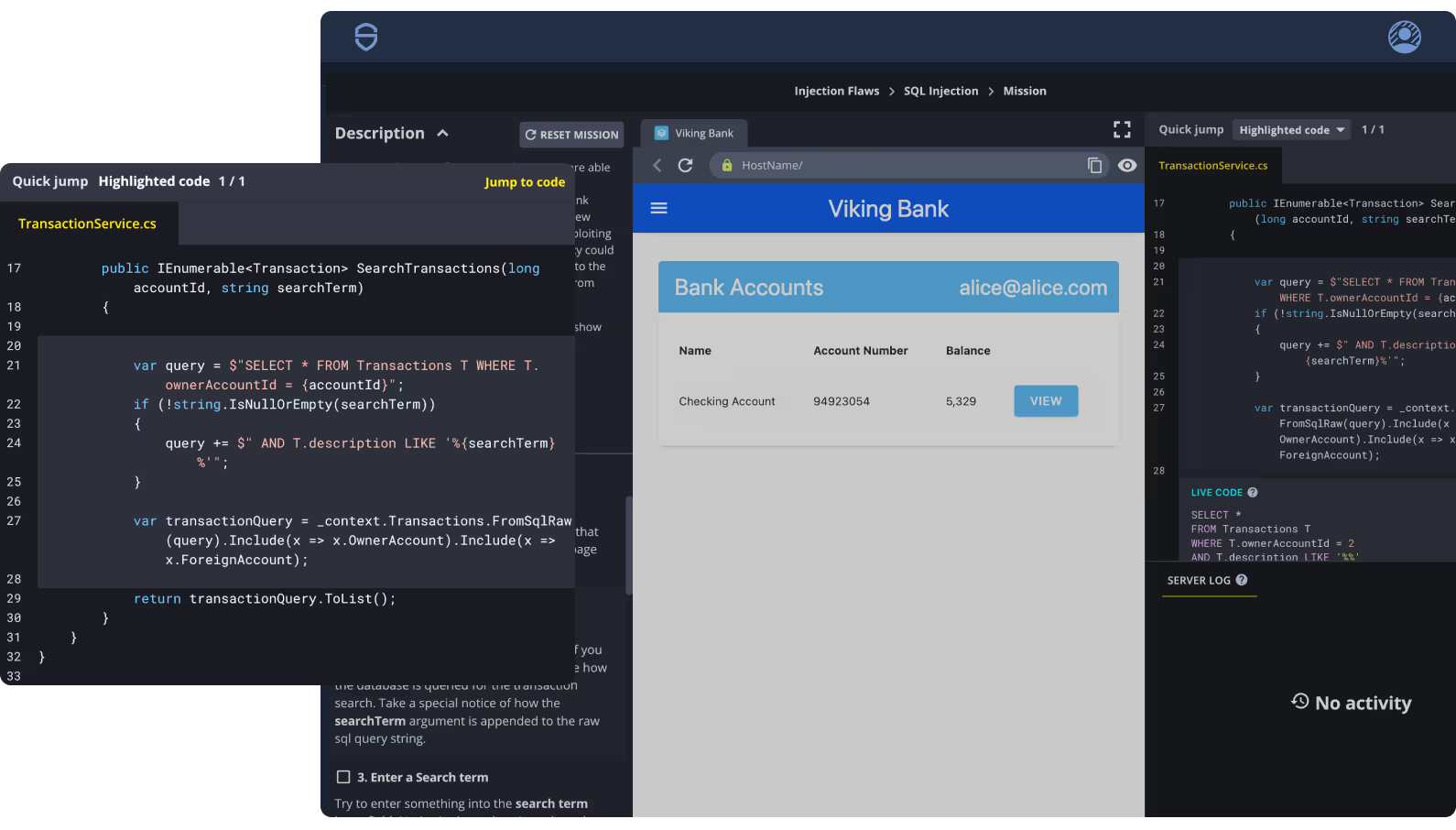

Inyección SQL

import mysql.connector

db = mysql.connector.connect

#Mala práctica. ¡Evita esto! Esto es sólo para aprender.

(host="localhost", user="newuser", passwd="pass", db="sample")

cur = db.cursor()

name = raw_input('Enter Name: ')

cur.execute("SELECT * FROM sample_data WHERE Name = '%s';" % name) for row in cur.fetchall(): print(row)

db.close()

SQL インジェクション (SQLi) は、SQL ステートメントにコードを挿入して攻撃し、アプリケーションから重要な情報を収集します。これは Web セキュリティの脆弱性です。データベースを操作し、そこから重要な情報を抽出するハッキングの最も一般的な手法です。

多くのフレームワークには、本番環境でもテスト/開発環境でも、アプリケーションの監視を可能にする有効化可能なエンドポイントのセットもあります。これらには以下が含まれます。

メトリクス (プロメテウス)

ログ

環境情報

パス/URL マッピング

セキュリティの設定ミス

多くのフレームワークには、本番環境でもテスト/開発環境でも、アプリケーションの監視を可能にする有効化可能なエンドポイントのセットもあります。これらには以下が含まれます。

メトリクス (プロメテウス)

ログ

環境情報

パス/URL マッピング

セキュリティ設定ミスとは、不適切なコードではなく、アプリケーションの構成設定が原因で発生する一般的な脆弱性を指す包括的な用語です。これは多岐にわたるテーマであり、使用しているテクノロジースタックなどの要因に大きく依存します。多くの場合、これらの問題への対処は、設定ファイルを変更したり、コードを 1 行変更したりするなど、簡単に思えるものですが、これらの脆弱性の影響と結果は深刻な場合があります。この脆弱性の詳細と軽減方法については、ガイドラインをご覧ください。

TS

url = request.params.url としましょう。

レスポンス = http.get (url); とします。

レンダー=レスポンス.render ();

レンダー.export (); を返します。

サーバーサイドリクエストフォージェリ

TS

url = request.params.url としましょう。

レスポンス = http.get (url); とします。

レンダー=レスポンス.render ();

レンダー.export (); を返します。

サーバーサイドリクエストフォージェリの脆弱性は、ユーザーがアプリケーションに攻撃者が指定したドメインに HTTP リクエストを送信させることができる場合に発生します。アプリケーションがプライベート/内部ネットワークにアクセスできる場合、攻撃者はアプリケーションに内部サーバーにリクエストを送信させる可能性もあります。このガイドラインでは、実際の動作がどのようなものかをよりよく理解するために、いくつかの例を挙げて詳しく見ていきます。

現実世界の安全なコーディングミッション。

公開トレーニングエクササイズのライブラリをご覧ください。これらのサンプルの SCW ミッションでは、実際のアプリシミュレーションにおける攻撃的なセキュアコーディング手法をガイド付きで実践的に体験できます。