Manténgase a la vanguardia de la codificación de seguridad más reciente.

El entorno de las amenazas cibernéticas cambia constantemente, y adelantarse a ellas es más importante que nunca. Le ayudamos a mantenerse al día con la información más reciente y a prepararse para lo que pueda suceder a continuación a través de diversos vídeos, blogs y útiles directrices de codificación segura.

Directrices de codificación de seguridad más recientes

{

“종속성”: {

“foo”: “1.0.0 - 2.9999.9999",

“바”: “>=1.0.2 <2.1.2"

}

}

Uso de componentes con vulnerabilidades conocidas

{

“종속성”: {

“foo”: “1.0.0 - 2.9999.9999",

“바”: “>=1.0.2 <2.1.2"

}

}

La mayoría de las aplicaciones utilizan una gran cantidad de componentes de terceros. Estos componentes proporcionan todo lo necesario, desde el registro de datos hasta la creación de plantillas y el acceso a bases de datos. Por lo tanto, el desarrollo de software se vuelve mucho más fácil y se ahorra mucho tiempo. Sin embargo, al ser creados por personas, es inevitable que algunos de ellos tengan vulnerabilidades. Lea las directrices para obtener más información.

mysql. Importar conector

db = mysql.connector.connect

#Mal ejemplo. ¡Evítelo! Esto es solo para fines de aprendizaje.

(host = "localhost", user = "new_user", password = "pass", db = "sample")

cursor = db.cursor()

name = raw_input('Introduzca el nombre: ')

cur.fetchall() cur.execute("SELECT * FROM sample_data. Aquí nombre = '%s';”% nombre): imprimir (línea)

db. cerrar ())

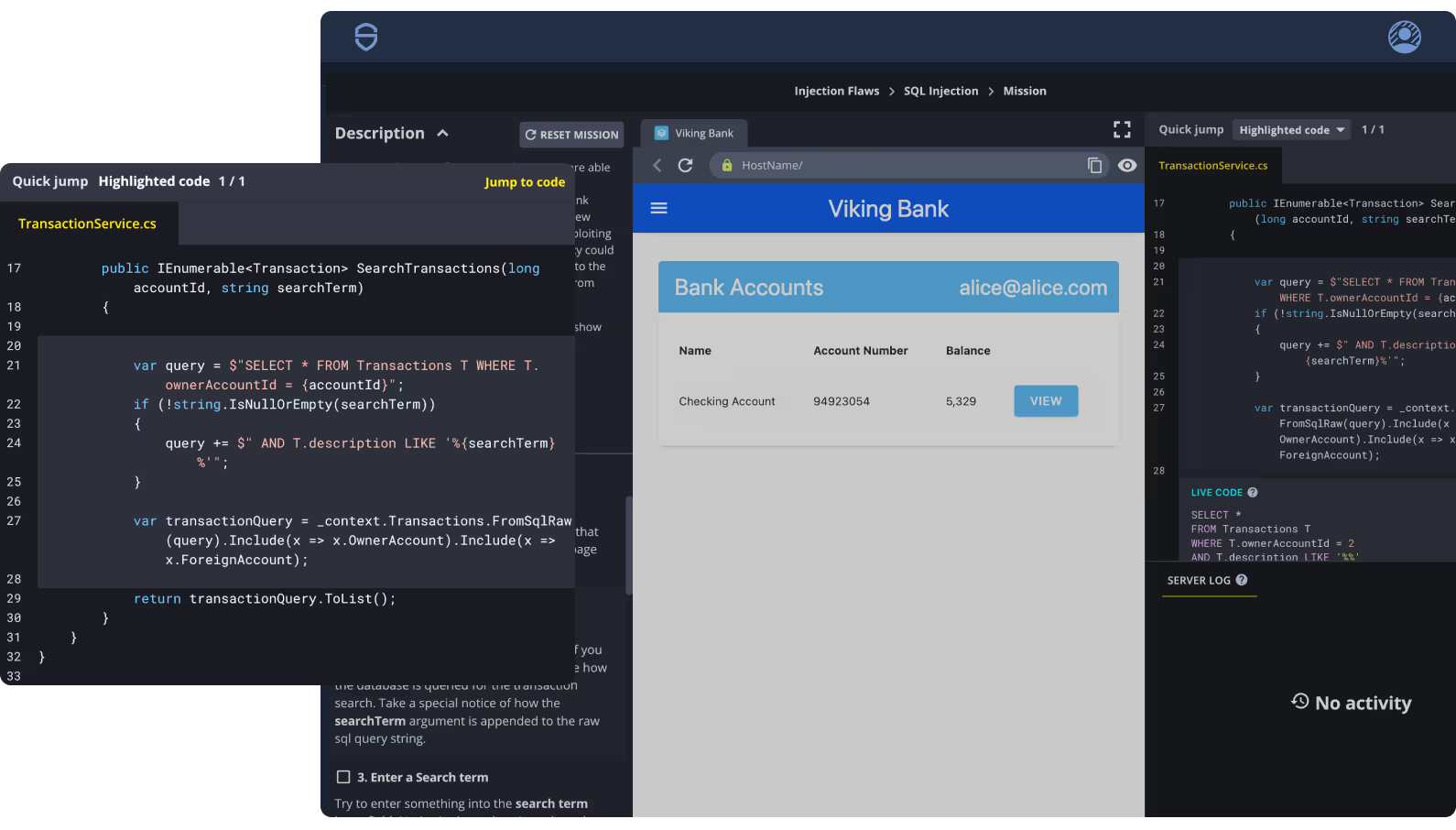

Inyección SQL

mysql. Importar conector

db = mysql.connector.connect

#Mal ejemplo. ¡Evítelo! Esto es solo para fines de aprendizaje.

(host = "localhost", user = "new_user", password = "pass", db = "sample")

cursor = db.cursor()

name = raw_input('Introduzca el nombre: ')

cur.fetchall() cur.execute("SELECT * FROM sample_data. Aquí nombre = '%s';”% nombre): imprimir (línea)

db. cerrar ())

La inyección SQL (SQLi) es una vulnerabilidad de seguridad web que consiste en insertar código en sentencias SQL para atacar y recopilar información importante de una aplicación. Es la técnica de hacking más común para manipular bases de datos y extraer información importante.

Además, muchos marcos cuentan con un conjunto de puntos finales que permiten supervisar las aplicaciones, independientemente de si se trata de un entorno de producción o de pruebas/desarrollo. Entre ellos se pueden incluir los siguientes:

Métricas (Prometheus)

Registros

Información del entorno

Asignación de rutas/URL

Configuración de seguridad incorrecta

Además, muchos marcos cuentan con un conjunto de puntos finales que permiten supervisar las aplicaciones, independientemente de si se trata de un entorno de producción o de pruebas/desarrollo. Entre ellos se pueden incluir los siguientes:

Métricas (Prometheus)

Registros

Información del entorno

Asignación de rutas/URL

Los errores de configuración de seguridad son un término general que abarca las vulnerabilidades comunes que se producen debido a la configuración de la aplicación, y no a un código incorrecto. Se trata de un tema amplio que depende en gran medida de factores como la pila tecnológica. Resolver estos problemas puede parecer tan sencillo como cambiar un archivo de configuración o una línea de código, pero las consecuencias y el impacto de estas vulnerabilidades pueden ser graves. Para obtener más información sobre estas vulnerabilidades y cómo mitigarlas, lea las instrucciones.

ts

url = 요청.params.url로 설정;

응답 = http.get (url) 이라고 가정해 봅시다.

렌더 = 리스폰스.렌더 () 라고 하자;

반환 렌더링. 내보내기 ();

Falsificación de solicitudes del lado del servidor

ts

url = 요청.params.url로 설정;

응답 = http.get (url) 이라고 가정해 봅시다.

렌더 = 리스폰스.렌더 () 라고 하자;

반환 렌더링. 내보내기 ();

La vulnerabilidad de falsificación de solicitudes del lado del servidor se produce cuando el usuario puede hacer que la aplicación envíe solicitudes HTTP a un dominio determinado por el atacante. Si la aplicación tiene acceso a una red privada o interna, el atacante también puede hacer que la aplicación envíe solicitudes al servidor interno. En esta guía, examinaremos este tema en detalle con algunos ejemplos para comprender mejor cómo funciona en la práctica.

Tareas reales de codificación segura

Explore la biblioteca de ejercicios de formación pública. En esta misión SCW de muestra, podrá experimentar de primera mano algunas prácticas de codificación de seguridad agresivas en simulaciones de aplicaciones reales.