Su plan de batalla para derrotar al OWASP Top 10

Las diez vulnerabilidades de seguridad más comunes no tienen ninguna oportunidad contra superhéroes del desarrollo seguro como tú. Este eBook gratuito es tu guía de campo definitiva para entender cada una de las infames entradas del Top 10 2021 de OWASP, obteniendo información sobre cómo funciona cada fallo.

Verás por qué son tan peligrosas y, lo que es más importante, cómo puedes desterrar cada una de ellas de tu software para siempre. Como ventaja añadida, esta guía es totalmente interactiva, con enlaces a vídeos, así como a nuestra plataforma de formación gamificada, en la que podrá poner a prueba sus habilidades utilizando ejemplos de código del mundo real.

Aprenderá:

- Aprenda a identificar y eliminar errores comunes, como la inyección SQL y el nuevo número uno, el control de acceso defectuoso.

- Obtenga nuevas perspectivas y un aprendizaje práctico de entradas totalmente nuevas como Diseño inseguro, SSRF y Fallos de integridad del software y los datos.

- Comprenda por qué la codificación segura y el enfoque en la calidad del código son poderosos para reducir el riesgo de vulnerabilidades y ciberataques.

¿Está listo para su próxima conquista de codificación segura?

Las diez vulnerabilidades de seguridad más comunes no tienen ninguna oportunidad contra superhéroes del desarrollo seguro como tú. Este eBook gratuito es tu guía de campo definitiva para entender cada infame entrada en el Top 10 2021 de OWASP, obteniendo información sobre cómo opera cada bug.

Secure Code Warrior está a disposición de su organización para ayudarle a proteger el código a lo largo de todo el ciclo de vida de desarrollo de software y crear una cultura en la que la ciberseguridad sea una prioridad. Tanto si es director de AppSec, desarrollador, CISO o cualquier persona implicada en la seguridad, podemos ayudar a su organización a reducir los riesgos asociados a un código inseguro.

Reservar una demostración

Las diez vulnerabilidades de seguridad más comunes no tienen ninguna oportunidad contra superhéroes del desarrollo seguro como tú. Este eBook gratuito es tu guía de campo definitiva para entender cada una de las infames entradas del Top 10 2021 de OWASP, obteniendo información sobre cómo funciona cada fallo.

Verás por qué son tan peligrosas y, lo que es más importante, cómo puedes desterrar cada una de ellas de tu software para siempre. Como ventaja añadida, esta guía es totalmente interactiva, con enlaces a vídeos, así como a nuestra plataforma de formación gamificada, en la que podrá poner a prueba sus habilidades utilizando ejemplos de código del mundo real.

Aprenderá:

- Aprenda a identificar y eliminar errores comunes, como la inyección SQL y el nuevo número uno, el control de acceso defectuoso.

- Obtenga nuevas perspectivas y un aprendizaje práctico de entradas totalmente nuevas como Diseño inseguro, SSRF y Fallos de integridad del software y los datos.

- Comprenda por qué la codificación segura y el enfoque en la calidad del código son poderosos para reducir el riesgo de vulnerabilidades y ciberataques.

¿Está listo para su próxima conquista de codificación segura?

Las diez vulnerabilidades de seguridad más comunes no tienen ninguna oportunidad contra superhéroes del desarrollo seguro como tú. Este eBook gratuito es tu guía de campo definitiva para entender cada una de las infames entradas del Top 10 2021 de OWASP, obteniendo información sobre cómo funciona cada fallo.

Verás por qué son tan peligrosas y, lo que es más importante, cómo puedes desterrar cada una de ellas de tu software para siempre. Como ventaja añadida, esta guía es totalmente interactiva, con enlaces a vídeos, así como a nuestra plataforma de formación gamificada, en la que podrá poner a prueba sus habilidades utilizando ejemplos de código del mundo real.

Aprenderá:

- Aprenda a identificar y eliminar errores comunes, como la inyección SQL y el nuevo número uno, el control de acceso defectuoso.

- Obtenga nuevas perspectivas y un aprendizaje práctico de entradas totalmente nuevas como Diseño inseguro, SSRF y Fallos de integridad del software y los datos.

- Comprenda por qué la codificación segura y el enfoque en la calidad del código son poderosos para reducir el riesgo de vulnerabilidades y ciberataques.

¿Está listo para su próxima conquista de codificación segura?

Haga clic en el siguiente enlace y descargue el PDF de este recurso.

Secure Code Warrior está a disposición de su organización para ayudarle a proteger el código a lo largo de todo el ciclo de vida de desarrollo de software y crear una cultura en la que la ciberseguridad sea una prioridad. Tanto si es director de AppSec, desarrollador, CISO o cualquier persona implicada en la seguridad, podemos ayudar a su organización a reducir los riesgos asociados a un código inseguro.

Ver el informeReservar una demostraciónLas diez vulnerabilidades de seguridad más comunes no tienen ninguna oportunidad contra superhéroes del desarrollo seguro como tú. Este eBook gratuito es tu guía de campo definitiva para entender cada una de las infames entradas del Top 10 2021 de OWASP, obteniendo información sobre cómo funciona cada fallo.

Verás por qué son tan peligrosas y, lo que es más importante, cómo puedes desterrar cada una de ellas de tu software para siempre. Como ventaja añadida, esta guía es totalmente interactiva, con enlaces a vídeos, así como a nuestra plataforma de formación gamificada, en la que podrá poner a prueba sus habilidades utilizando ejemplos de código del mundo real.

Aprenderá:

- Aprenda a identificar y eliminar errores comunes, como la inyección SQL y el nuevo número uno, el control de acceso defectuoso.

- Obtenga nuevas perspectivas y un aprendizaje práctico de entradas totalmente nuevas como Diseño inseguro, SSRF y Fallos de integridad del software y los datos.

- Comprenda por qué la codificación segura y el enfoque en la calidad del código son poderosos para reducir el riesgo de vulnerabilidades y ciberataques.

¿Está listo para su próxima conquista de codificación segura?

Índice

Secure Code Warrior está a disposición de su organización para ayudarle a proteger el código a lo largo de todo el ciclo de vida de desarrollo de software y crear una cultura en la que la ciberseguridad sea una prioridad. Tanto si es director de AppSec, desarrollador, CISO o cualquier persona implicada en la seguridad, podemos ayudar a su organización a reducir los riesgos asociados a un código inseguro.

Reservar una demostraciónDescargarRecursos para empezar

A por el oro: Aumentar la seguridad del código en Paysafe

Descubra cómo la asociación de Paysafe con Secure Code Warrior permitió aumentar en un 45% la productividad de los desarrolladores y reducir considerablemente las vulnerabilidades del código.

El poder de la marca en AppSec DevSec DevSecOps (¿Qué hay en un Acrynym?)

En AppSec, el impacto duradero de un programa exige algo más que tecnología: necesita una marca fuerte. Una identidad poderosa garantiza que sus iniciativas resuenen e impulsen un compromiso sostenido dentro de su comunidad de desarrolladores.

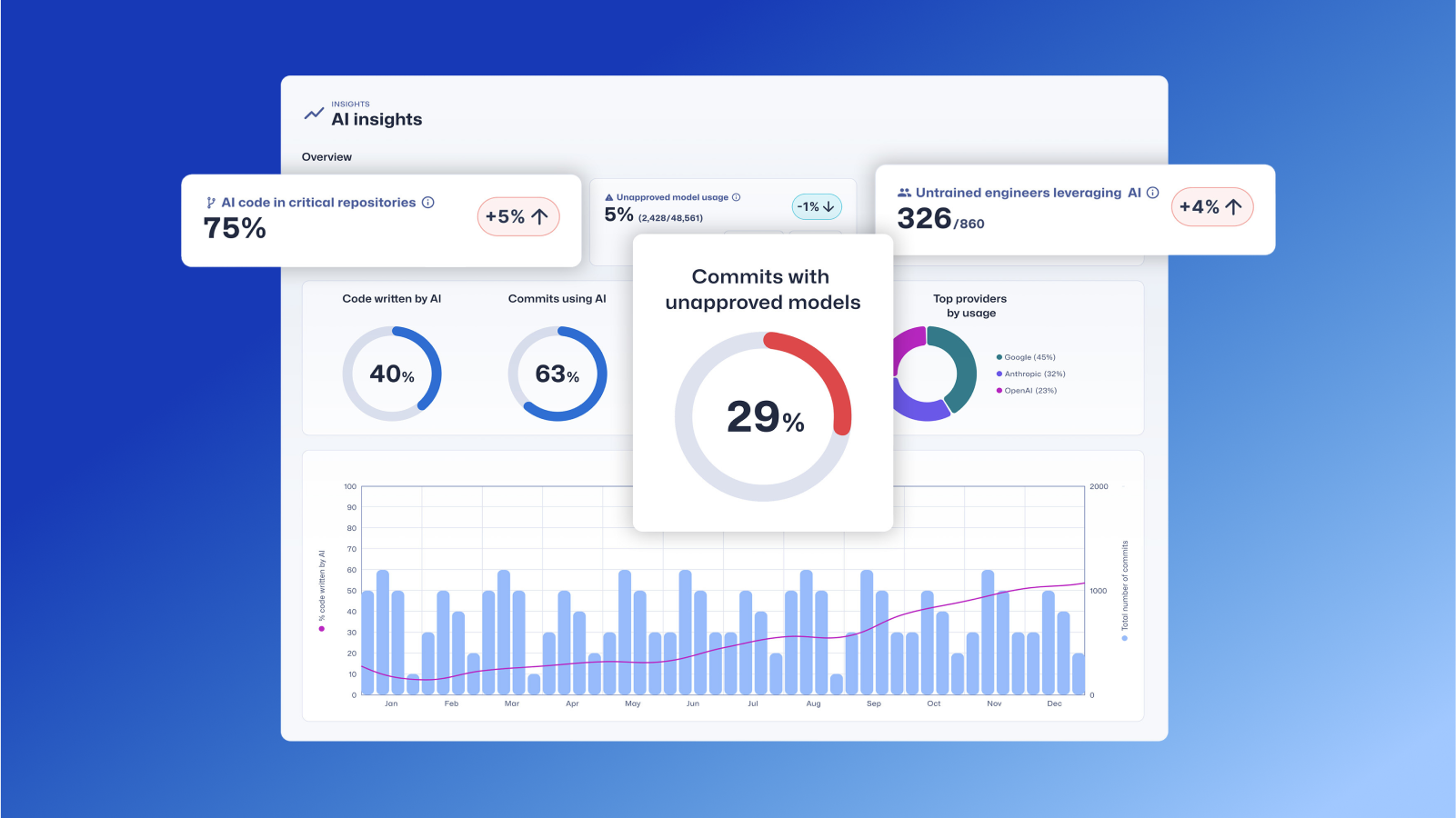

Agente de confianza: AI por Secure Code Warrior

Esta página presenta SCW Trust Agent: AI, un nuevo conjunto de capacidades que proporcionan una profunda observabilidad y gobernanza sobre las herramientas de codificación de IA. Descubra cómo nuestra solución correlaciona de forma única el uso de herramientas de IA con las habilidades de los desarrolladores para ayudarle a gestionar el riesgo, optimizar su SDLC y garantizar que cada línea de código generado por IA sea segura.

Vibe Coding: Guía práctica para actualizar su estrategia AppSec para la IA

Vea el vídeo a la carta para aprender a capacitar a los administradores de AppSec para que se conviertan en facilitadores de IA, en lugar de bloqueadores, mediante un enfoque práctico que da prioridad a la formación. Le mostraremos cómo aprovechar Secure Code Warrior (SCW) para actualizar estratégicamente su estrategia de AppSec para la era de los asistentes de codificación de IA.

Recursos para empezar

Codificación segura en la era de la IA: pruebe nuestros nuevos retos interactivos de IA

La codificación asistida por IA está cambiando el desarrollo. Prueba nuestros nuevos retos de IA al estilo Copilot para revisar, analizar y corregir código de forma segura en flujos de trabajo realistas.

.png)

.avif)

.avif)