Cybermon ha vuelto: la misión de derrotar al jefe IA ya está disponible bajo demanda.

El motor impulsado por la inteligencia artificial ha desarrollado un nuevo tipo de riesgo de software. La inyección instantánea, las operaciones defectuosas y los permisos de agente excesivos no son solo un problema teórico, sino una realidad activa en las aplicaciones modernas.

Los desarrolladores necesitan experimentar de primera mano la complejidad del mundo real en estos nuevos modelos de autoridad. Por eso hemos transformado la misión Cybermon 2025 AI/LLM Boss de una actividad limitada a una misión integrada en el conjunto de misiones AI/LLM Boss de Security Code Warrior. Al crear una nueva misión, puedes encontrar la colección «Cybermon 2025: Combatir a los jefes fallidos» en la sección de descripción general específica de «Descripción general de seguridad».

Cybermon 2025: Derrota al jefe. Permite a la organización integrar aleatoriamente estas complejas estrategias de seguridad de inteligencia artificial en su programa de codificación y descodificación de seguridad.

¿Derrotar al jefe?

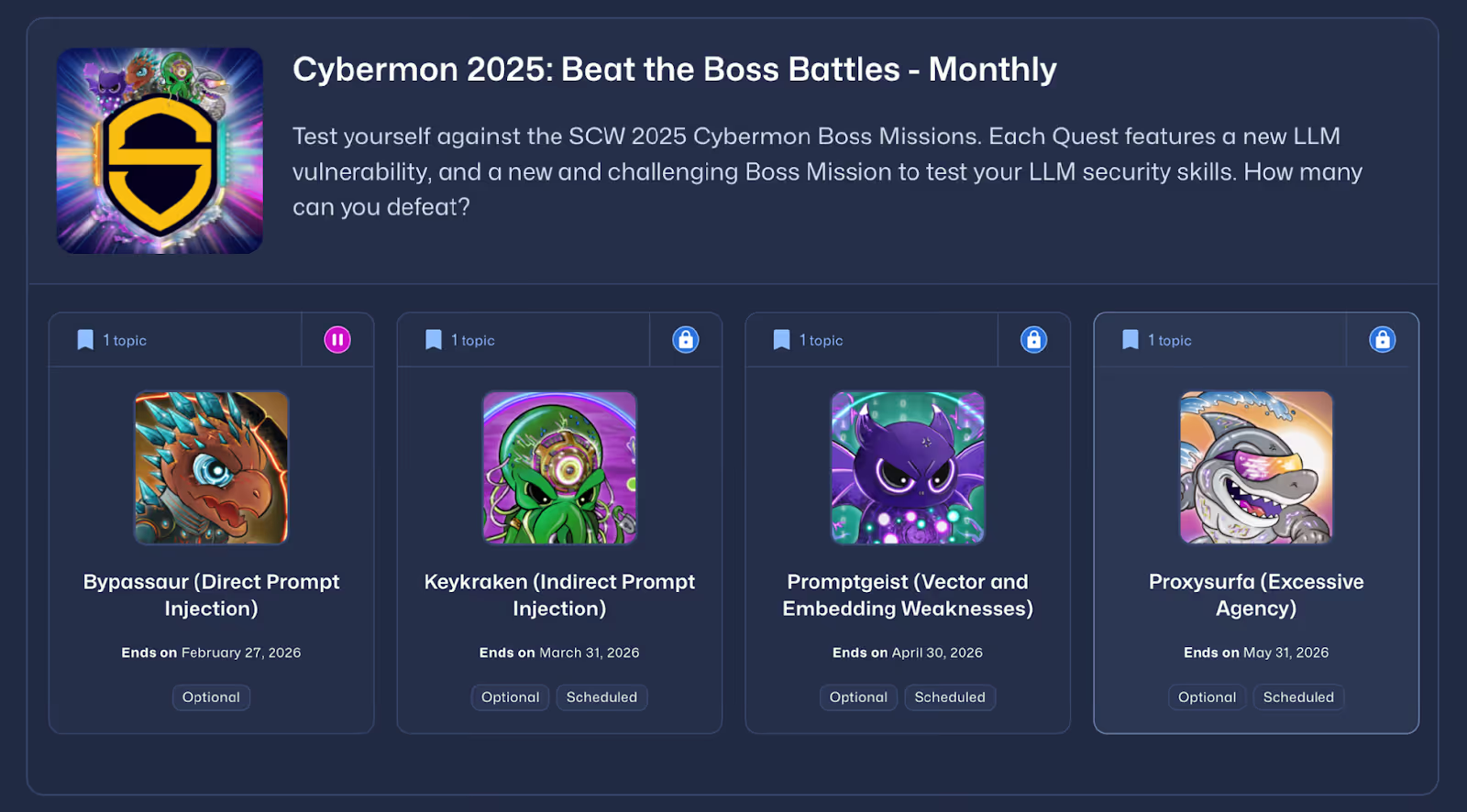

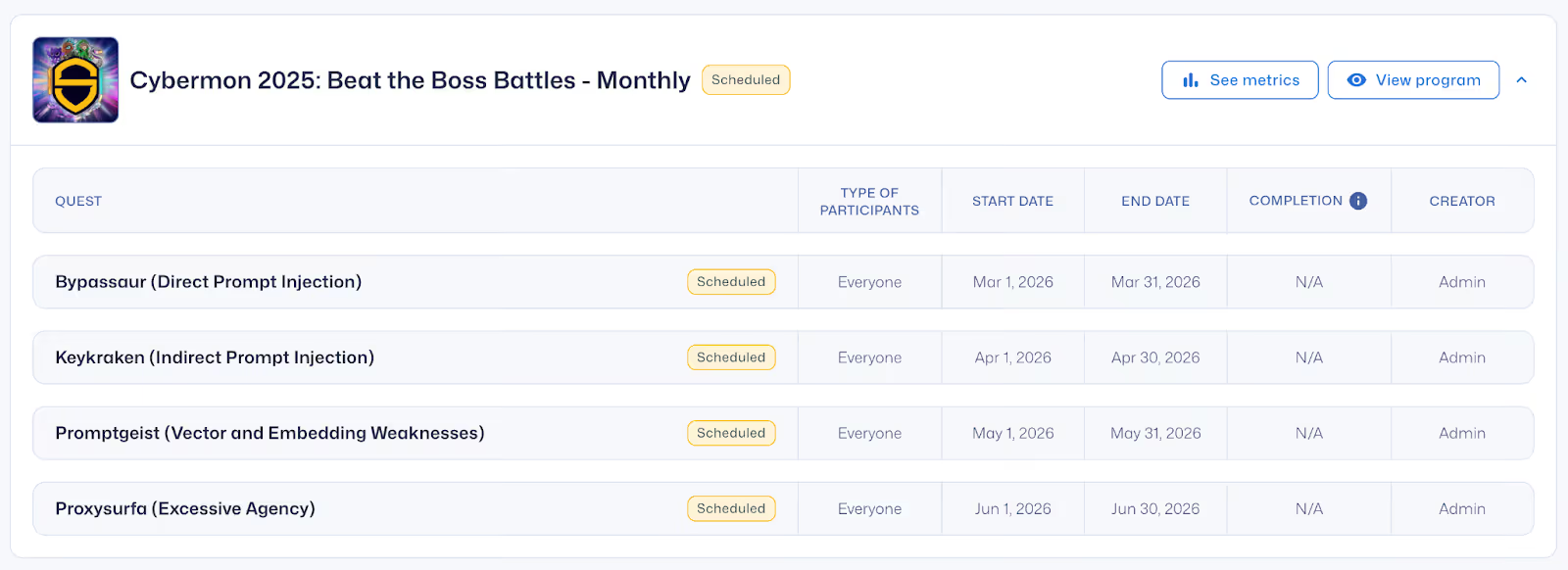

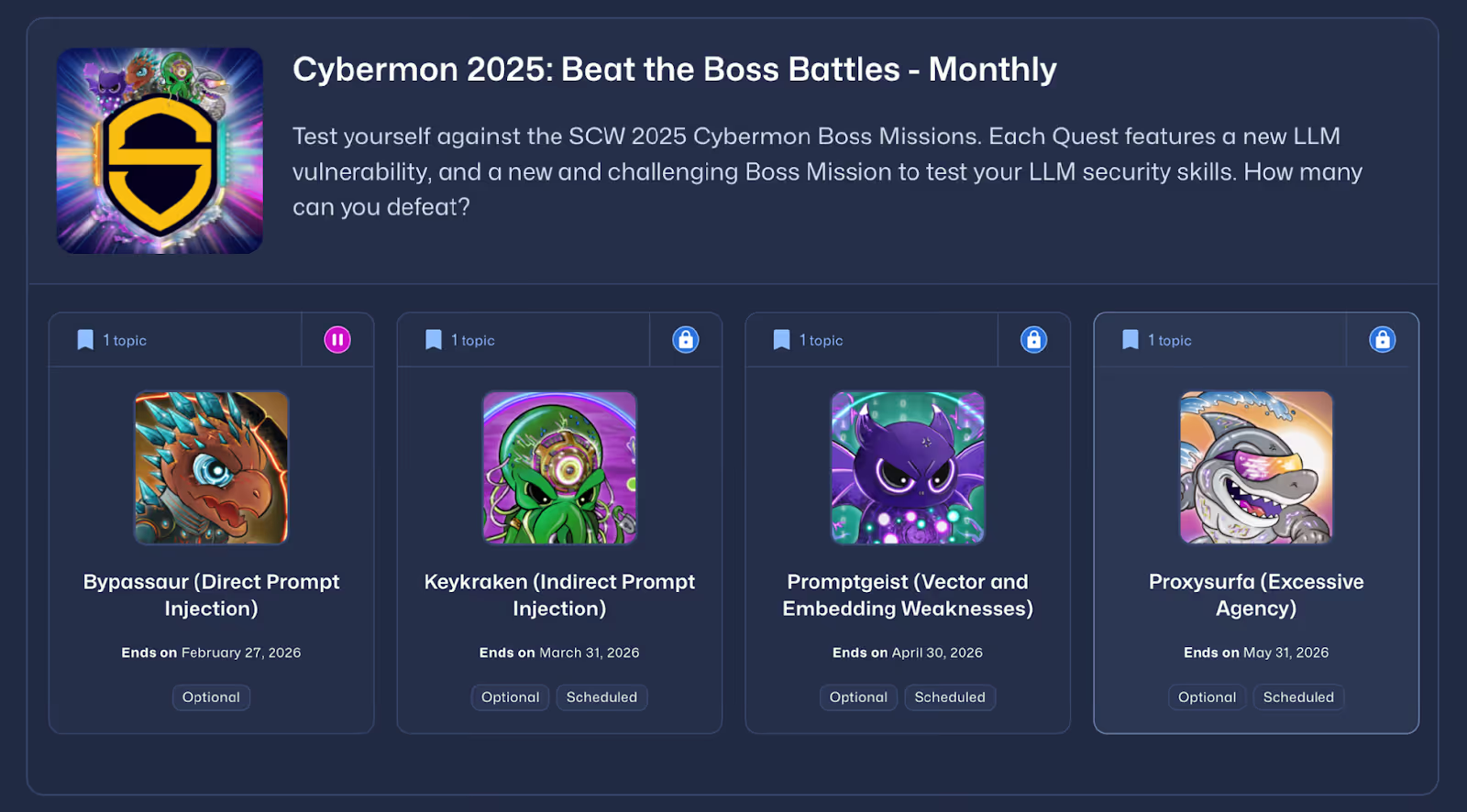

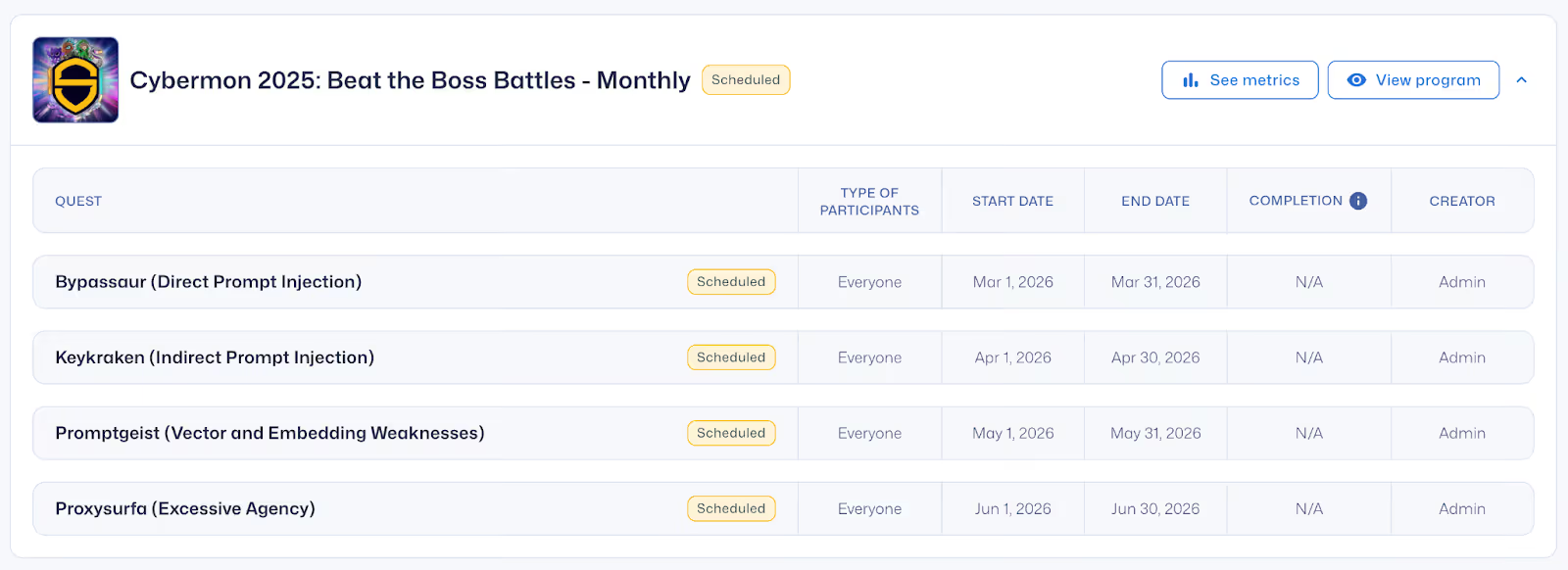

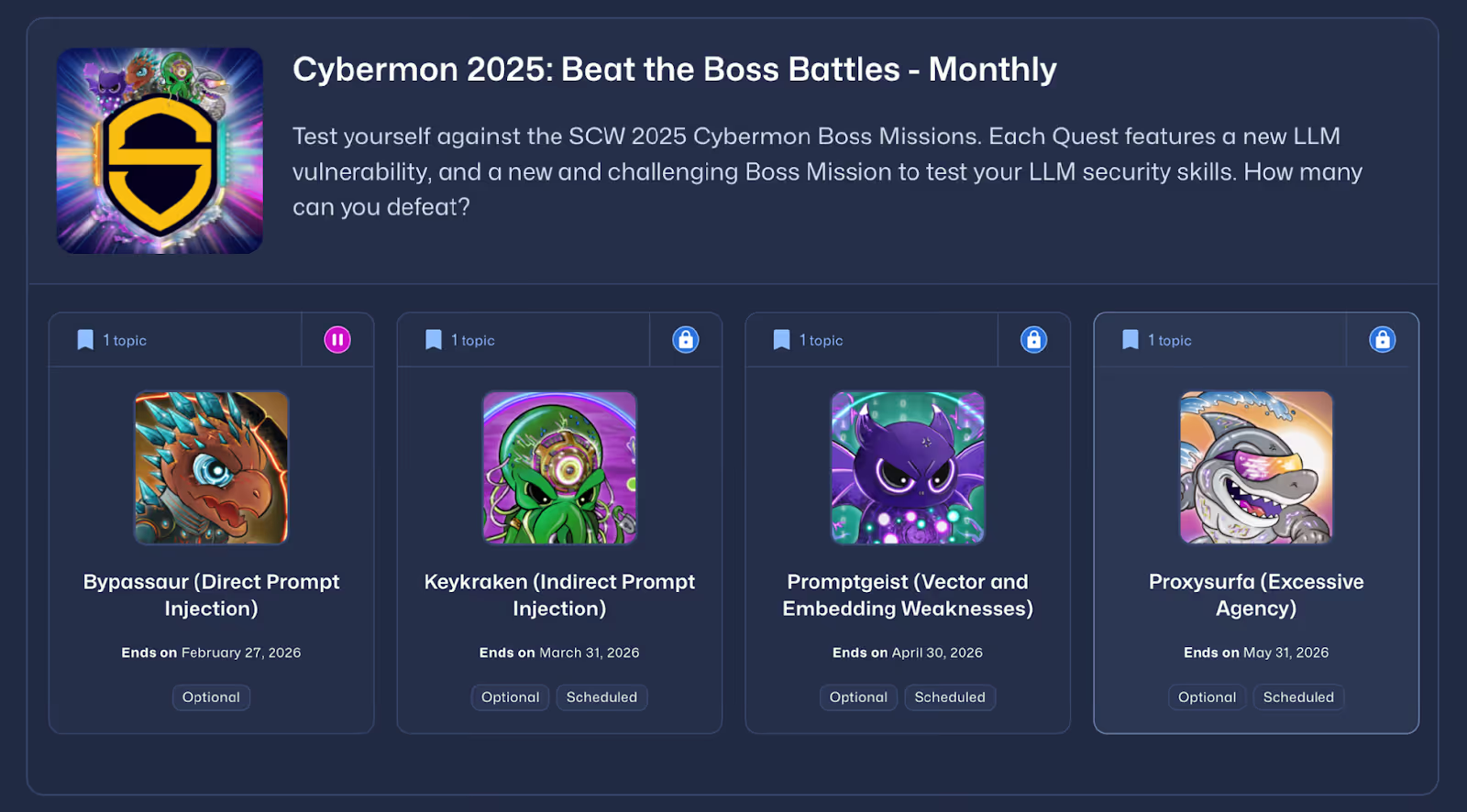

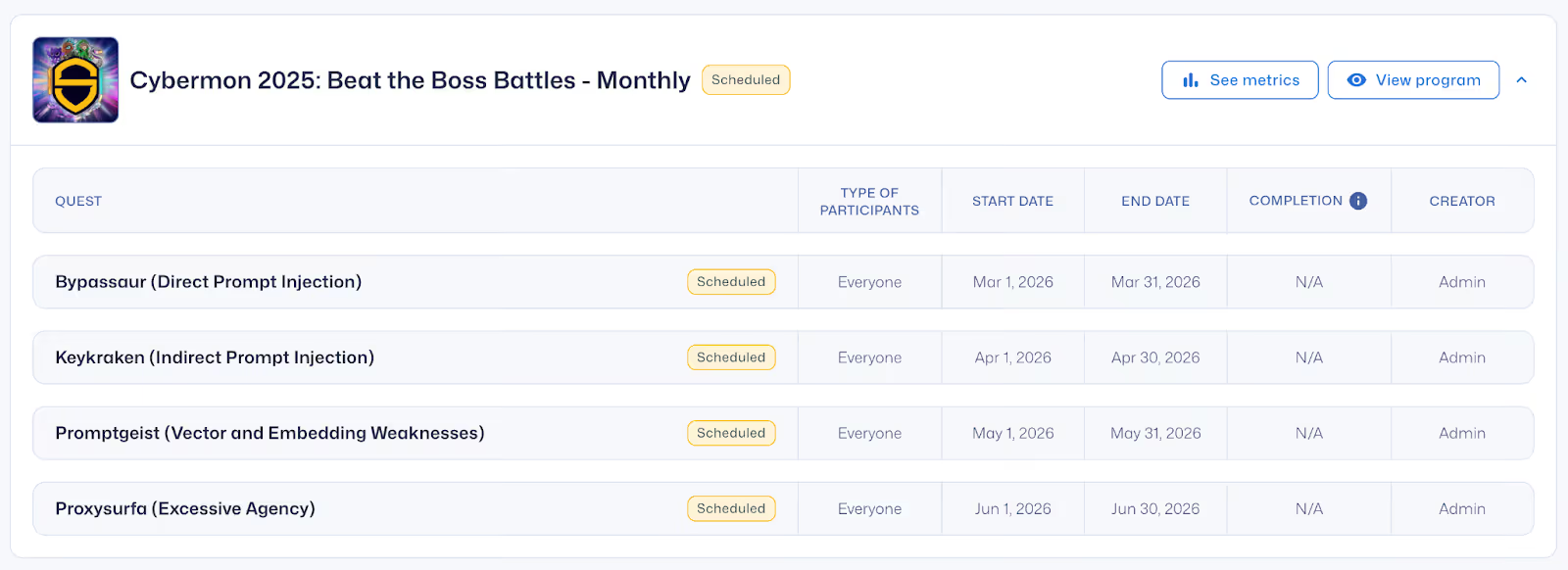

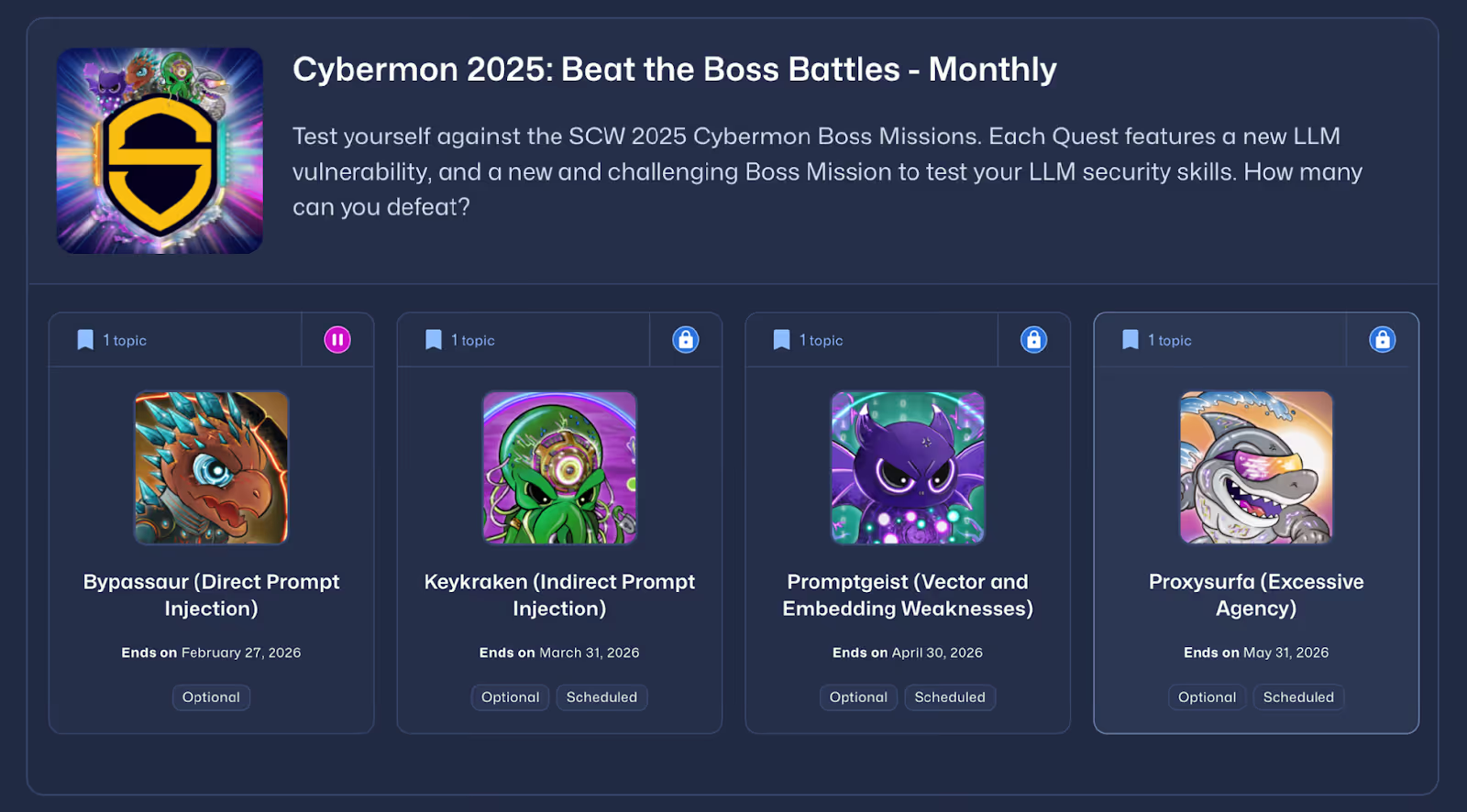

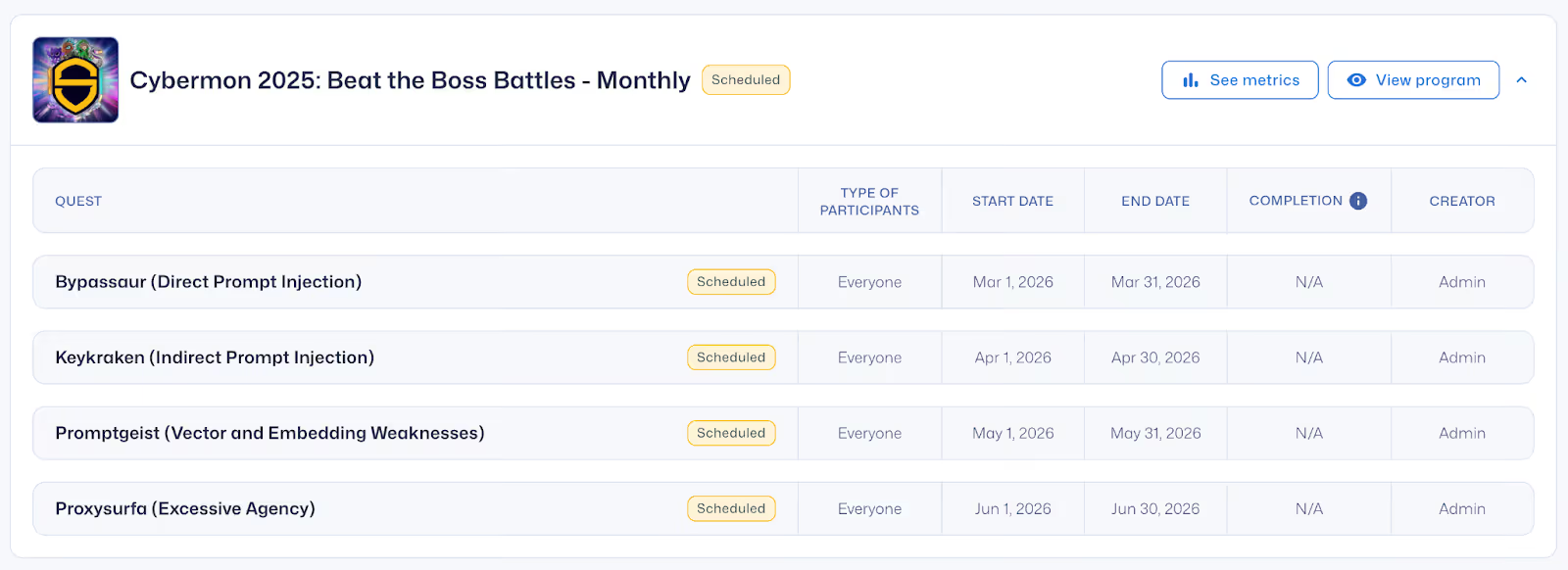

Derrotar al jefe reúne cuatro competiciones de combate de IA/LLM de alto nivel, poniendo a prueba la capacidad de desarrollar IA segura en el mundo real.

Cada tema incluye un breve vídeo introductorio y una guía, ejercicios de calentamiento tipo motor y las razones por las que Cybermon 2025 creó misiones de jefe de alto nivel a mitad de camino. Estas situaciones graves son más importantes que las categorías reales de vulnerabilidades de la inteligencia artificial. Dado que la edad favorece el desarrollo de aplicaciones de inteligencia artificial, los desarrolladores deben conocer estas categorías de vulnerabilidades.

Las cuatro misiones de jefe se centran en la misma zona de riesgo de IA, simulando el modo de combate real en el sistema impulsado por IA:

- Bypassaur — Acceso directo a la inyección inmediata

- Keykraken — Inyección indirecta instantánea

- Promptgeist — Puntuación vectorial y vectorial

- Proxysurfa — Proxy excesivo

Funciona como quieras.

Recomendamos centrarse en un jefe a la vez, para que cada vulnerabilidad reciba la «atención que merece». Muchas organizaciones optan por ejecutar:

- Cada semana, un jefe se centra en la seguridad de la IA.

- O el autor como parte del programa «Vulnerabilidad del mes», que se publica mensualmente.

La base de conocimientos ofrece recursos de marca estructurados y descargables para que los administradores configuren actividades internas:

Cybermon 2025: tu propia campaña Beat the Boss.

Implementación del estado de preparación de seguridad de la IA

Los aceleradores de inteligencia artificial están redefiniendo el panorama de los riesgos de software. Las nuevas categorías de defectos requieren no solo conciencia, sino también experiencia en aplicaciones.

Derrotar al jefe permite que la energía de la organización convierta la inteligencia artificial variable de Weiwei en la capacidad real de los desarrolladores.

Los desarrolladores pueden probar cada guerra de forma independiente y luego ver la solución de la demostración instructiva para reforzar el pensamiento del atacante y la estrategia de defensa, por ejemplo. El vídeo completo de la demostración de la solución está disponible para su estudio después de la guerra:

Muchos equipos amplían su experiencia mediante reuniones internas para compartir conocimientos, lo que transforma el aprendizaje basado en incidentes de competitivo a colaborativo. El desarrollo de la seguridad es un deporte de equipo. Las organizaciones obtienen la mejor protección cuando los desarrolladores, los responsables de seguridad y los equipos de ingeniería trabajan juntos para comprender y mitigar la superficie de ataque de la IA, que se expande constantemente. Simplificar la presentación de informes, compartir «soluciones» y «debates entre equipos» ayuda a transformar la «guerra individual» en una capacidad colectiva.

Al integrar Beat the Boss en su plan de seguridad y cifrado, podrá reforzar la recopilación de inteligencia de seguridad y, al mismo tiempo, establecer una madurez de seguridad de inteligencia artificial medible en el equipo de desarrollo.

Empecemos.

Al crear una nueva tarea, puede encontrar la colección «Cybermon 2025: Combatir a los jefes fallidos» en la sección de resumen específico de «Resumen de seguridad». Inicie sesión en su cuenta de Security Code Warrior, configure sus componentes y refuerce el desarrollo de la IA de seguridad de todo el equipo.

Cybermon 2025 ya está disponible en SCW durante todo el año. Guerra de seguridad de IA/LLM de alto nivel de la tribu, desarrollo de IA de seguridad reforzada con modelos de gran escala.

Shannon Holt es una comercializadora de productos de ciberseguridad con experiencia en seguridad de aplicaciones, servicios de seguridad en la nube y estándares de cumplimiento como PCI-DSS y HITRUST.

Secure Code Warrior puede ayudar a su organización a proteger el código a lo largo de todo el ciclo de vida del desarrollo de software y a crear una cultura que dé prioridad a la ciberseguridad. Tanto si es usted responsable de seguridad de aplicaciones, desarrollador, director de seguridad de la información o cualquier otra persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados al código inseguro.

Reservar una demostraciónShannon Holt es una comercializadora de productos de ciberseguridad con experiencia en seguridad de aplicaciones, servicios de seguridad en la nube y estándares de cumplimiento como PCI-DSS y HITRUST.

Shannon Holt es comercializadora de productos de ciberseguridad con experiencia en seguridad de aplicaciones, servicios de seguridad en la nube y estándares de cumplimiento como PCI-DSS y HITRUST. Le apasiona hacer que el desarrollo seguro y el cumplimiento normativo sean más prácticos y accesibles para los equipos técnicos, acortando la distancia entre las expectativas de seguridad y las realidades del desarrollo de software moderno.

El motor impulsado por la inteligencia artificial ha desarrollado un nuevo tipo de riesgo de software. La inyección instantánea, las operaciones defectuosas y los permisos de agente excesivos no son solo un problema teórico, sino una realidad activa en las aplicaciones modernas.

Los desarrolladores necesitan experimentar de primera mano la complejidad del mundo real en estos nuevos modelos de autoridad. Por eso hemos transformado la misión Cybermon 2025 AI/LLM Boss de una actividad limitada a una misión integrada en el conjunto de misiones AI/LLM Boss de Security Code Warrior. Al crear una nueva misión, puedes encontrar la colección «Cybermon 2025: Combatir a los jefes fallidos» en la sección de descripción general específica de «Descripción general de seguridad».

Cybermon 2025: Derrota al jefe. Permite a la organización integrar aleatoriamente estas complejas estrategias de seguridad de inteligencia artificial en su programa de codificación y descodificación de seguridad.

¿Derrotar al jefe?

Derrotar al jefe reúne cuatro competiciones de combate de IA/LLM de alto nivel, poniendo a prueba la capacidad de desarrollar IA segura en el mundo real.

Cada tema incluye un breve vídeo introductorio y una guía, ejercicios de calentamiento tipo motor y las razones por las que Cybermon 2025 creó misiones de jefe de alto nivel a mitad de camino. Estas situaciones graves son más importantes que las categorías reales de vulnerabilidades de la inteligencia artificial. Dado que la edad favorece el desarrollo de aplicaciones de inteligencia artificial, los desarrolladores deben conocer estas categorías de vulnerabilidades.

Las cuatro misiones de jefe se centran en la misma zona de riesgo de IA, simulando el modo de combate real en el sistema impulsado por IA:

- Bypassaur — Acceso directo a la inyección inmediata

- Keykraken — Inyección indirecta instantánea

- Promptgeist — Puntuación vectorial y vectorial

- Proxysurfa — Proxy excesivo

Funciona como quieras.

Recomendamos centrarse en un jefe a la vez, para que cada vulnerabilidad reciba la «atención que merece». Muchas organizaciones optan por ejecutar:

- Cada semana, un jefe se centra en la seguridad de la IA.

- O el autor como parte del programa «Vulnerabilidad del mes», que se publica mensualmente.

La base de conocimientos ofrece recursos de marca estructurados y descargables para que los administradores configuren actividades internas:

Cybermon 2025: tu propia campaña Beat the Boss.

Implementación del estado de preparación de seguridad de la IA

Los aceleradores de inteligencia artificial están redefiniendo el panorama de los riesgos de software. Las nuevas categorías de defectos requieren no solo conciencia, sino también experiencia en aplicaciones.

Derrotar al jefe permite que la energía de la organización convierta la inteligencia artificial variable de Weiwei en la capacidad real de los desarrolladores.

Los desarrolladores pueden probar cada guerra de forma independiente y luego ver la solución de la demostración instructiva para reforzar el pensamiento del atacante y la estrategia de defensa, por ejemplo. El vídeo completo de la demostración de la solución está disponible para su estudio después de la guerra:

Muchos equipos amplían su experiencia mediante reuniones internas para compartir conocimientos, lo que transforma el aprendizaje basado en incidentes de competitivo a colaborativo. El desarrollo de la seguridad es un deporte de equipo. Las organizaciones obtienen la mejor protección cuando los desarrolladores, los responsables de seguridad y los equipos de ingeniería trabajan juntos para comprender y mitigar la superficie de ataque de la IA, que se expande constantemente. Simplificar la presentación de informes, compartir «soluciones» y «debates entre equipos» ayuda a transformar la «guerra individual» en una capacidad colectiva.

Al integrar Beat the Boss en su plan de seguridad y cifrado, podrá reforzar la recopilación de inteligencia de seguridad y, al mismo tiempo, establecer una madurez de seguridad de inteligencia artificial medible en el equipo de desarrollo.

Empecemos.

Al crear una nueva tarea, puede encontrar la colección «Cybermon 2025: Combatir a los jefes fallidos» en la sección de resumen específico de «Resumen de seguridad». Inicie sesión en su cuenta de Security Code Warrior, configure sus componentes y refuerce el desarrollo de la IA de seguridad de todo el equipo.

El motor impulsado por la inteligencia artificial ha desarrollado un nuevo tipo de riesgo de software. La inyección instantánea, las operaciones defectuosas y los permisos de agente excesivos no son solo un problema teórico, sino una realidad activa en las aplicaciones modernas.

Los desarrolladores necesitan experimentar de primera mano la complejidad del mundo real en estos nuevos modelos de autoridad. Por eso hemos transformado la misión Cybermon 2025 AI/LLM Boss de una actividad limitada a una misión integrada en el conjunto de misiones AI/LLM Boss de Security Code Warrior. Al crear una nueva misión, puedes encontrar la colección «Cybermon 2025: Combatir a los jefes fallidos» en la sección de descripción general específica de «Descripción general de seguridad».

Cybermon 2025: Derrota al jefe. Permite a la organización integrar aleatoriamente estas complejas estrategias de seguridad de inteligencia artificial en su programa de codificación y descodificación de seguridad.

¿Derrotar al jefe?

Derrotar al jefe reúne cuatro competiciones de combate de IA/LLM de alto nivel, poniendo a prueba la capacidad de desarrollar IA segura en el mundo real.

Cada tema incluye un breve vídeo introductorio y una guía, ejercicios de calentamiento tipo motor y las razones por las que Cybermon 2025 creó misiones de jefe de alto nivel a mitad de camino. Estas situaciones graves son más importantes que las categorías reales de vulnerabilidades de la inteligencia artificial. Dado que la edad favorece el desarrollo de aplicaciones de inteligencia artificial, los desarrolladores deben conocer estas categorías de vulnerabilidades.

Las cuatro misiones de jefe se centran en la misma zona de riesgo de IA, simulando el modo de combate real en el sistema impulsado por IA:

- Bypassaur — Acceso directo a la inyección inmediata

- Keykraken — Inyección indirecta instantánea

- Promptgeist — Puntuación vectorial y vectorial

- Proxysurfa — Proxy excesivo

Funciona como quieras.

Recomendamos centrarse en un jefe a la vez, para que cada vulnerabilidad reciba la «atención que merece». Muchas organizaciones optan por ejecutar:

- Cada semana, un jefe se centra en la seguridad de la IA.

- O el autor como parte del programa «Vulnerabilidad del mes», que se publica mensualmente.

La base de conocimientos ofrece recursos de marca estructurados y descargables para que los administradores configuren actividades internas:

Cybermon 2025: tu propia campaña Beat the Boss.

Implementación del estado de preparación de seguridad de la IA

Los aceleradores de inteligencia artificial están redefiniendo el panorama de los riesgos de software. Las nuevas categorías de defectos requieren no solo conciencia, sino también experiencia en aplicaciones.

Derrotar al jefe permite que la energía de la organización convierta la inteligencia artificial variable de Weiwei en la capacidad real de los desarrolladores.

Los desarrolladores pueden probar cada guerra de forma independiente y luego ver la solución de la demostración instructiva para reforzar el pensamiento del atacante y la estrategia de defensa, por ejemplo. El vídeo completo de la demostración de la solución está disponible para su estudio después de la guerra:

Muchos equipos amplían su experiencia mediante reuniones internas para compartir conocimientos, lo que transforma el aprendizaje basado en incidentes de competitivo a colaborativo. El desarrollo de la seguridad es un deporte de equipo. Las organizaciones obtienen la mejor protección cuando los desarrolladores, los responsables de seguridad y los equipos de ingeniería trabajan juntos para comprender y mitigar la superficie de ataque de la IA, que se expande constantemente. Simplificar la presentación de informes, compartir «soluciones» y «debates entre equipos» ayuda a transformar la «guerra individual» en una capacidad colectiva.

Al integrar Beat the Boss en su plan de seguridad y cifrado, podrá reforzar la recopilación de inteligencia de seguridad y, al mismo tiempo, establecer una madurez de seguridad de inteligencia artificial medible en el equipo de desarrollo.

Empecemos.

Al crear una nueva tarea, puede encontrar la colección «Cybermon 2025: Combatir a los jefes fallidos» en la sección de resumen específico de «Resumen de seguridad». Inicie sesión en su cuenta de Security Code Warrior, configure sus componentes y refuerce el desarrollo de la IA de seguridad de todo el equipo.

Haga clic en el siguiente enlace y descargue el PDF de este recurso.

Secure Code Warrior puede ayudar a su organización a proteger el código a lo largo de todo el ciclo de vida del desarrollo de software y a crear una cultura que dé prioridad a la ciberseguridad. Tanto si es usted responsable de seguridad de aplicaciones, desarrollador, director de seguridad de la información o cualquier otra persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados al código inseguro.

Ver informeReservar una demostraciónShannon Holt es una comercializadora de productos de ciberseguridad con experiencia en seguridad de aplicaciones, servicios de seguridad en la nube y estándares de cumplimiento como PCI-DSS y HITRUST.

Shannon Holt es comercializadora de productos de ciberseguridad con experiencia en seguridad de aplicaciones, servicios de seguridad en la nube y estándares de cumplimiento como PCI-DSS y HITRUST. Le apasiona hacer que el desarrollo seguro y el cumplimiento normativo sean más prácticos y accesibles para los equipos técnicos, acortando la distancia entre las expectativas de seguridad y las realidades del desarrollo de software moderno.

El motor impulsado por la inteligencia artificial ha desarrollado un nuevo tipo de riesgo de software. La inyección instantánea, las operaciones defectuosas y los permisos de agente excesivos no son solo un problema teórico, sino una realidad activa en las aplicaciones modernas.

Los desarrolladores necesitan experimentar de primera mano la complejidad del mundo real en estos nuevos modelos de autoridad. Por eso hemos transformado la misión Cybermon 2025 AI/LLM Boss de una actividad limitada a una misión integrada en el conjunto de misiones AI/LLM Boss de Security Code Warrior. Al crear una nueva misión, puedes encontrar la colección «Cybermon 2025: Combatir a los jefes fallidos» en la sección de descripción general específica de «Descripción general de seguridad».

Cybermon 2025: Derrota al jefe. Permite a la organización integrar aleatoriamente estas complejas estrategias de seguridad de inteligencia artificial en su programa de codificación y descodificación de seguridad.

¿Derrotar al jefe?

Derrotar al jefe reúne cuatro competiciones de combate de IA/LLM de alto nivel, poniendo a prueba la capacidad de desarrollar IA segura en el mundo real.

Cada tema incluye un breve vídeo introductorio y una guía, ejercicios de calentamiento tipo motor y las razones por las que Cybermon 2025 creó misiones de jefe de alto nivel a mitad de camino. Estas situaciones graves son más importantes que las categorías reales de vulnerabilidades de la inteligencia artificial. Dado que la edad favorece el desarrollo de aplicaciones de inteligencia artificial, los desarrolladores deben conocer estas categorías de vulnerabilidades.

Las cuatro misiones de jefe se centran en la misma zona de riesgo de IA, simulando el modo de combate real en el sistema impulsado por IA:

- Bypassaur — Acceso directo a la inyección inmediata

- Keykraken — Inyección indirecta instantánea

- Promptgeist — Puntuación vectorial y vectorial

- Proxysurfa — Proxy excesivo

Funciona como quieras.

Recomendamos centrarse en un jefe a la vez, para que cada vulnerabilidad reciba la «atención que merece». Muchas organizaciones optan por ejecutar:

- Cada semana, un jefe se centra en la seguridad de la IA.

- O el autor como parte del programa «Vulnerabilidad del mes», que se publica mensualmente.

La base de conocimientos ofrece recursos de marca estructurados y descargables para que los administradores configuren actividades internas:

Cybermon 2025: tu propia campaña Beat the Boss.

Implementación del estado de preparación de seguridad de la IA

Los aceleradores de inteligencia artificial están redefiniendo el panorama de los riesgos de software. Las nuevas categorías de defectos requieren no solo conciencia, sino también experiencia en aplicaciones.

Derrotar al jefe permite que la energía de la organización convierta la inteligencia artificial variable de Weiwei en la capacidad real de los desarrolladores.

Los desarrolladores pueden probar cada guerra de forma independiente y luego ver la solución de la demostración instructiva para reforzar el pensamiento del atacante y la estrategia de defensa, por ejemplo. El vídeo completo de la demostración de la solución está disponible para su estudio después de la guerra:

Muchos equipos amplían su experiencia mediante reuniones internas para compartir conocimientos, lo que transforma el aprendizaje basado en incidentes de competitivo a colaborativo. El desarrollo de la seguridad es un deporte de equipo. Las organizaciones obtienen la mejor protección cuando los desarrolladores, los responsables de seguridad y los equipos de ingeniería trabajan juntos para comprender y mitigar la superficie de ataque de la IA, que se expande constantemente. Simplificar la presentación de informes, compartir «soluciones» y «debates entre equipos» ayuda a transformar la «guerra individual» en una capacidad colectiva.

Al integrar Beat the Boss en su plan de seguridad y cifrado, podrá reforzar la recopilación de inteligencia de seguridad y, al mismo tiempo, establecer una madurez de seguridad de inteligencia artificial medible en el equipo de desarrollo.

Empecemos.

Al crear una nueva tarea, puede encontrar la colección «Cybermon 2025: Combatir a los jefes fallidos» en la sección de resumen específico de «Resumen de seguridad». Inicie sesión en su cuenta de Security Code Warrior, configure sus componentes y refuerce el desarrollo de la IA de seguridad de todo el equipo.

Índice

Shannon Holt es una comercializadora de productos de ciberseguridad con experiencia en seguridad de aplicaciones, servicios de seguridad en la nube y estándares de cumplimiento como PCI-DSS y HITRUST.

Secure Code Warrior puede ayudar a su organización a proteger el código a lo largo de todo el ciclo de vida del desarrollo de software y a crear una cultura que dé prioridad a la ciberseguridad. Tanto si es usted responsable de seguridad de aplicaciones, desarrollador, director de seguridad de la información o cualquier otra persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados al código inseguro.

Reservar una demostraciónDescargarRecursos para ayudarle a empezar

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

El poder de la seguridad de aplicaciones OpenText + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

Temas y contenidos de la formación sobre códigos de seguridad

Nuestro contenido líder en el sector está en constante evolución para adaptarse al cambiante panorama del desarrollo de software, teniendo en cuenta su función. Los temas abarcan desde la IA hasta la inyección de XQuery, y son aptos para puestos que van desde arquitectos e ingenieros hasta gestores de productos y control de calidad. Eche un vistazo por adelantado a nuestro catálogo de contenidos, ordenados por tema y función.

Recursos para ayudarle a empezar

Interpretación de la Ley de Resiliencia de la Red: ¿Qué significa lograr la seguridad mediante el diseño del desarrollo de software?

Comprenda los requisitos de la Ley de Resiliencia de las Redes de la Unión Europea (CRA), a quiénes se aplica y cómo los equipos de ingeniería pueden prepararse mediante prácticas de diseño, prevención de vulnerabilidades y desarrollo de capacidades de los desarrolladores.

.png)