Arrêtez de perturber mon flux de travail ! Comment suivre la bonne formation en matière de sécurité au bon moment

Pensez à la dernière fois que vous étiez au travail, peut-être au sein d'une équipe de projet logiciel dont les délais étaient impossibles à respecter. Ensuite, votre responsable arrive et vous dit qu'il y a une formation obligatoire en matière de sécurité à suivre, et qu'elle doit être intégrée à votre journée de travail en plus de tout le reste.

Ils le savent, et tu le sais. C'est un énorme PITA, mais pour des raisons de conformité, vous allez regarder des vidéos de formation ennuyeuses en arrière-plan pendant que vous continuez à coder, à vous concentrer sur les deux tâches et à ne consacrer toute votre attention à aucune des deux. Il s'agit d'un scénario courant ; il est très perturbateur et fait perdre du temps à tout le monde. La plupart des formations en matière de sécurité sont trop génériques, et il est facile d'ignorer un élément qui se répète au cours d'une journée de travail et qui n'a aucune valeur réelle.

En tant qu'entreprise, notre objectif est de vous proposer un type de formation à la sécurité de meilleure qualité et plus efficace, et cela est dû au fait que nous savons exactement ce que c'est que de ne pas être engagée par rapport à ce que l'équipe AppSec vous considère comme important, alors que chacune de vos priorités n'est pas alignée. Ce qui est intéressant, cependant, c'est que nous avons commencé à réfléchir à ce que nous pouvions faire pour réduire les obstacles qui vous empêchent de suivre une formation au moment où vous en avez besoin. Même avec notre plateforme complète, certaines étapes vous éloignent de votre travail, à des moments où vous avez encore besoin d'un coup de pouce mais que vous ne pouvez pas consacrer un bloc de concentration à une séance d'entraînement.

Nous avons examiné comment le micro-apprentissage pourrait être mis en œuvre de manière plus fluide dans votre flux de travail, dans l'IDE ou dans l'outil de suivi des problèmes. Et voici ce que nous avons trouvé :

Ceci est basé sur les principes du Just-in-Time (JiT), selon lesquels vous recevez les bonnes informations, au bon moment, pour qu'elles soient immédiatement efficaces et utiles. C'est le contraire de l'approche de l'apprentissage au cas par cas, qui consiste souvent en une surcharge d'informations qui fait perdre un temps et une marge de manœuvre précieux à la création de fonctionnalités.

Un code de qualité est un code sécurisé, et si vous avez besoin d'un assistant de sécurité non invasif avec lequel collaborer de temps en temps, cela vaut peut-être la peine de l'essayer.

Éliminez les obstacles et offrez la formation à votre portée.

La cybersécurité peut intéresser certains, mais pas tout le monde. Et personne ne doit s'attendre à ce que les développeurs deviennent des experts en sécurité. C'est toujours le travail des équipes spécialisées dans la sécurité des applications. Cependant, les développeurs soucieux de la sécurité sont reconnus pour leurs compétences et la protection qu'ils peuvent offrir aux entreprises dès la phase de création de code. C'est un poste très demandé, et vous pouvez en construire les bases au fil du temps grâce au micro-apprentissage contextuel.

Maintenant, si vous considérez la formation intégrée comme Clippy (qu'il repose en paix), il est important de noter que dans le cas des intégrations de Secure Code Warrior, elles sont conçues par des développeurs pour des développeurs. Le facteur d'irritation a donc été pris en compte et effacé.

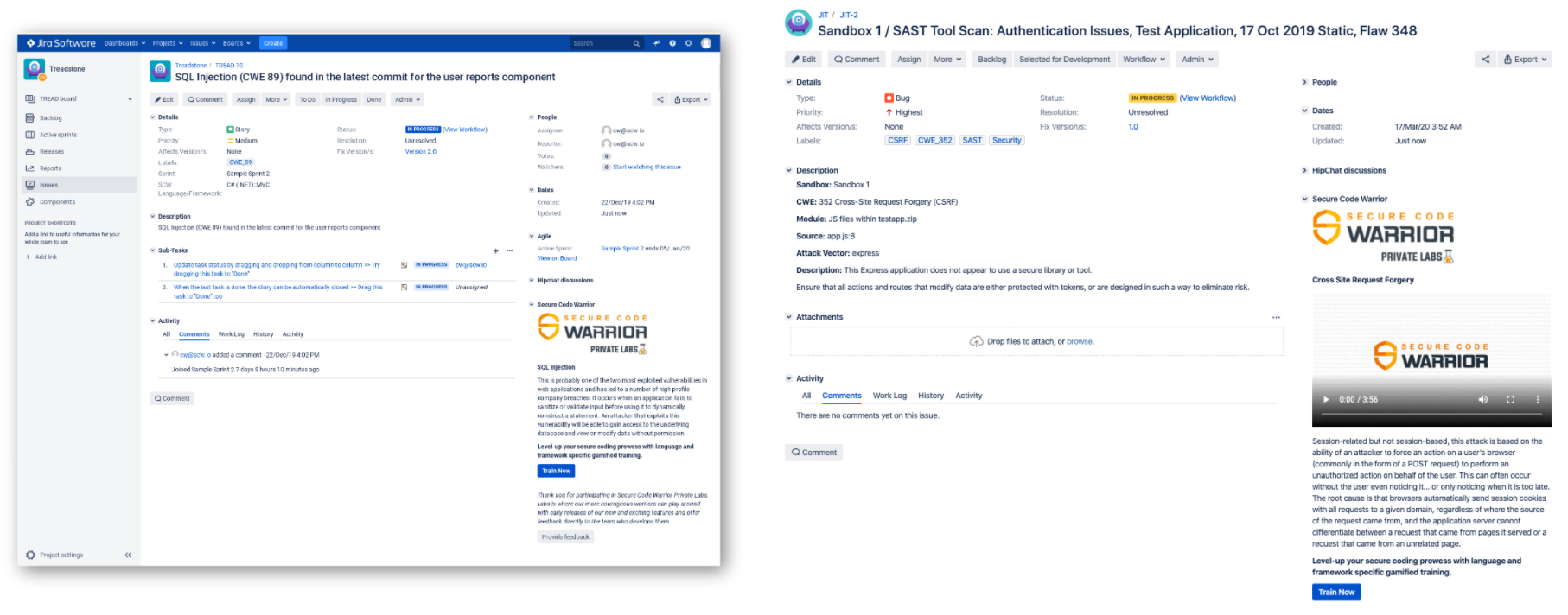

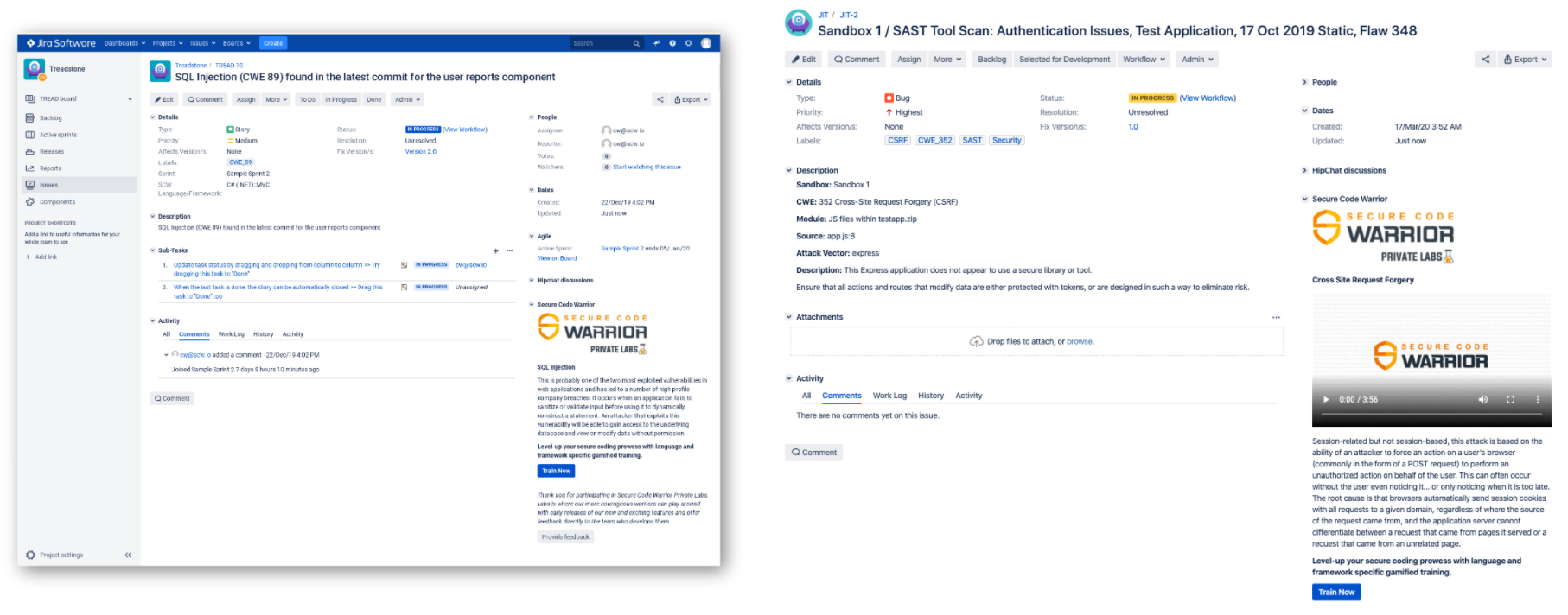

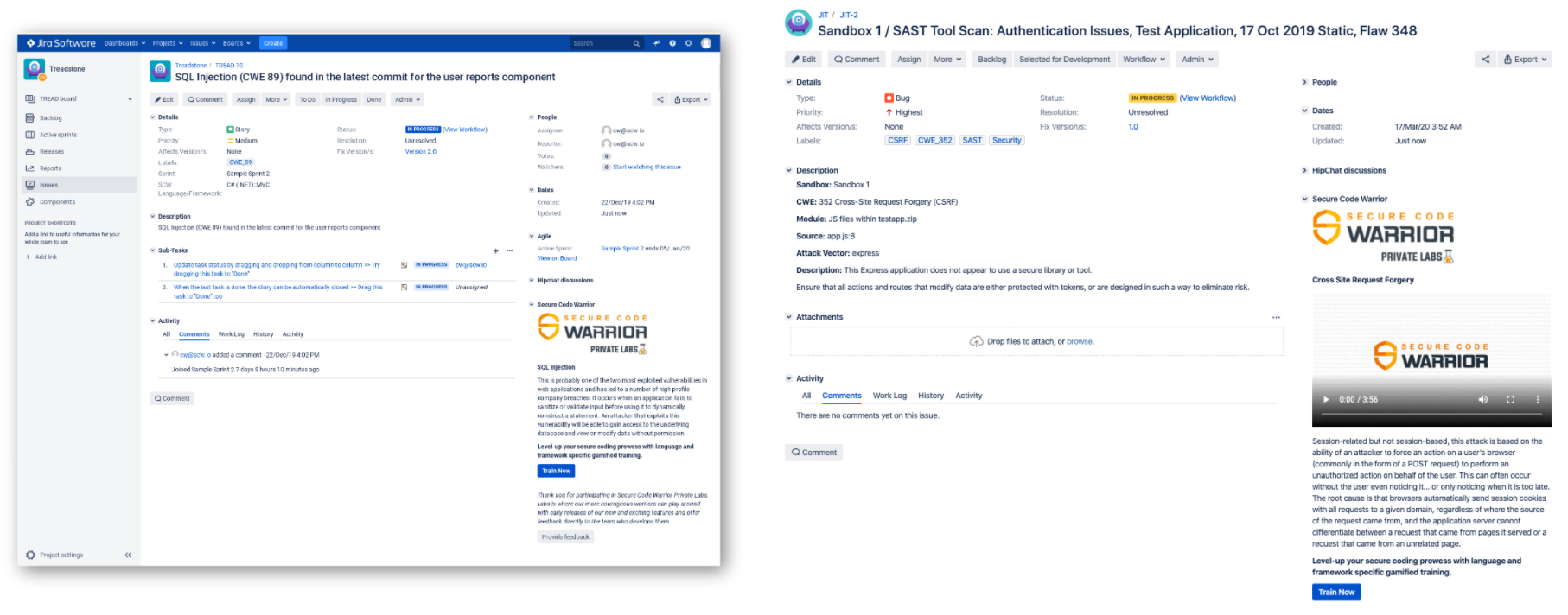

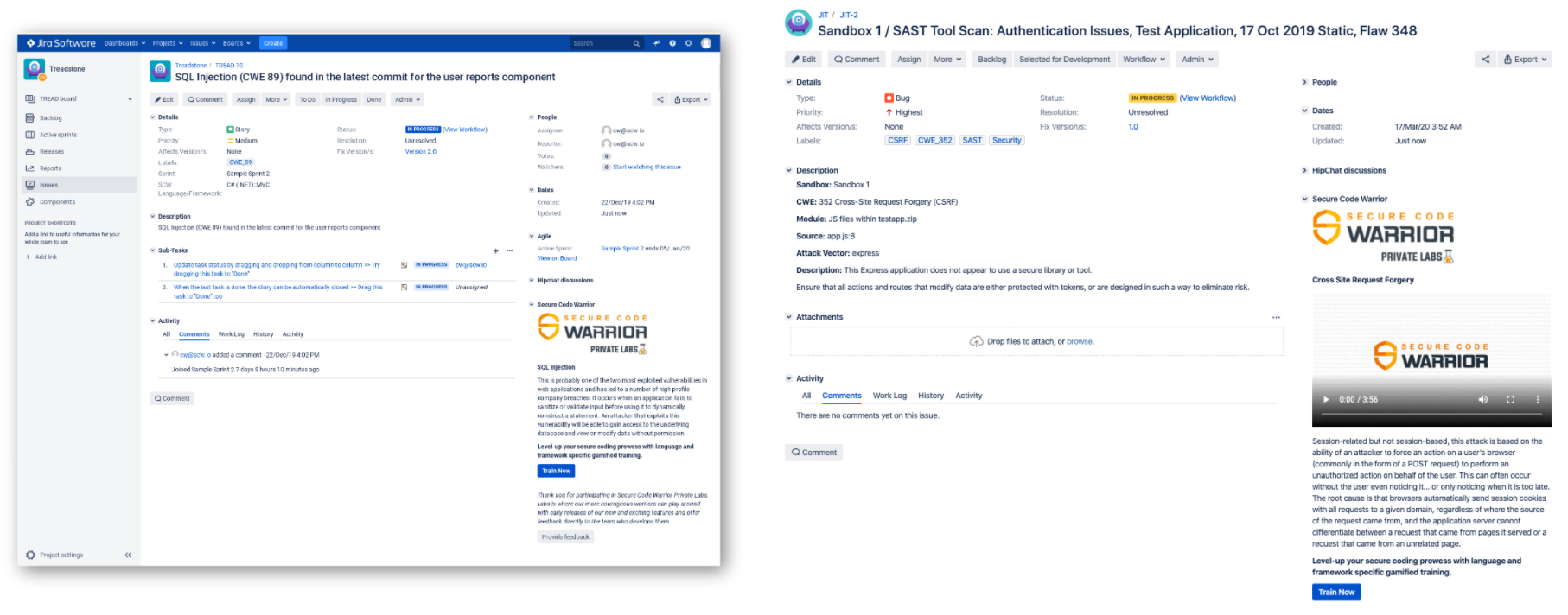

Vérifions-le en action :

Secure Code Warrior pour Github inspecte le code à la recherche de références CWE (Common Weakness Enumeration) ou OWASP dans les étiquettes, le titre du numéro et le corps des numéros afin d'afficher une formation contextuelle juste à temps. La façon dont cela fonctionne est que si une référence de vulnérabilité est trouvée, un commentaire sera publié sur le problème pour aider à la résolution rapide et à la prévention des vulnérabilités récurrentes. Il s'intègre au problème sans perturber votre processus ni vous faire franchir des obstacles pour trouver une solution.

Et si vous utilisez Jira, le processus est similaire :

Maintenant, pour les superstars en place soucieuses de la sécurité, il est important de se rappeler que ce n'est pas à vous de faire opérer la magie. Vous aurez besoin d'assistance, de formation et d'une raison de prendre la sécurité au sérieux et de l'intégrer à votre propre flux de travail. Heureusement, tout cela fait partie d'un processus DevSecOps fonctionnel, et de nombreuses organisations en prennent déjà note. Pourquoi ne pas prendre une longueur d'avance ?

Téléchargez-les dès maintenant, et dites-nous ce que vous en pensez.

Nous avons commencé à réfléchir à ce que nous pourrions faire pour réduire les obstacles à l'accès à une formation au moment où vous en avez besoin, et à la manière dont le micro-apprentissage pourrait être intégré à votre flux de travail de manière plus fluide.

Matias Madou, Ph.D. est expert en sécurité, chercheur, directeur technique et cofondateur de Secure Code Warrior. Matias a obtenu son doctorat en sécurité des applications à l'université de Gand, en se concentrant sur les solutions d'analyse statique. Il a ensuite rejoint Fortify aux États-Unis, où il s'est rendu compte qu'il ne suffisait pas de détecter uniquement les problèmes de code sans aider les développeurs à écrire du code sécurisé. Cela l'a incité à développer des produits qui aident les développeurs, allègent le fardeau de la sécurité et dépassent les attentes des clients. Lorsqu'il n'est pas à son bureau au sein de Team Awesome, il aime être sur scène pour faire des présentations lors de conférences telles que RSA Conference, BlackHat et DefCon.

Secure Code Warrior aquí para ayudar a su organización a proteger el código a lo largo de todo el ciclo de desarrollo de software y a crear una cultura en la que la ciberseguridad sea una prioridad. Tanto si es responsable de la seguridad de las aplicaciones, desarrollador, responsable de la seguridad informática o cualquier otra persona involucrada en la seguridad, podemos ayudar a su organización a reducir los riesgos asociados a un código no seguro.

Reserve una demostraciónMatias Madou, Ph.D. est expert en sécurité, chercheur, directeur technique et cofondateur de Secure Code Warrior. Matias a obtenu son doctorat en sécurité des applications à l'université de Gand, en se concentrant sur les solutions d'analyse statique. Il a ensuite rejoint Fortify aux États-Unis, où il s'est rendu compte qu'il ne suffisait pas de détecter uniquement les problèmes de code sans aider les développeurs à écrire du code sécurisé. Cela l'a incité à développer des produits qui aident les développeurs, allègent le fardeau de la sécurité et dépassent les attentes des clients. Lorsqu'il n'est pas à son bureau au sein de Team Awesome, il aime être sur scène pour faire des présentations lors de conférences telles que RSA Conference, BlackHat et DefCon.

Matias est un chercheur et développeur qui possède plus de 15 ans d'expérience pratique en matière de sécurité logicielle. Il a développé des solutions pour des entreprises telles que Fortify Software et sa propre société Sensei Security. Au cours de sa carrière, Matias a dirigé de nombreux projets de recherche sur la sécurité des applications qui ont abouti à des produits commerciaux et possède plus de 10 brevets à son actif. Lorsqu'il n'est pas à son bureau, Matias a enseigné des cours de formation avancée sur la sécurité des applications et prend régulièrement la parole lors de conférences mondiales telles que RSA Conference, Black Hat, DefCon, BSIMM, OWASP AppSec et BruCon.

Matias est titulaire d'un doctorat en génie informatique de l'université de Gand, où il a étudié la sécurité des applications par le biais de l'obfuscation de programmes pour masquer le fonctionnement interne d'une application.

Pensez à la dernière fois que vous étiez au travail, peut-être au sein d'une équipe de projet logiciel dont les délais étaient impossibles à respecter. Ensuite, votre responsable arrive et vous dit qu'il y a une formation obligatoire en matière de sécurité à suivre, et qu'elle doit être intégrée à votre journée de travail en plus de tout le reste.

Ils le savent, et tu le sais. C'est un énorme PITA, mais pour des raisons de conformité, vous allez regarder des vidéos de formation ennuyeuses en arrière-plan pendant que vous continuez à coder, à vous concentrer sur les deux tâches et à ne consacrer toute votre attention à aucune des deux. Il s'agit d'un scénario courant ; il est très perturbateur et fait perdre du temps à tout le monde. La plupart des formations en matière de sécurité sont trop génériques, et il est facile d'ignorer un élément qui se répète au cours d'une journée de travail et qui n'a aucune valeur réelle.

En tant qu'entreprise, notre objectif est de vous proposer un type de formation à la sécurité de meilleure qualité et plus efficace, et cela est dû au fait que nous savons exactement ce que c'est que de ne pas être engagée par rapport à ce que l'équipe AppSec vous considère comme important, alors que chacune de vos priorités n'est pas alignée. Ce qui est intéressant, cependant, c'est que nous avons commencé à réfléchir à ce que nous pouvions faire pour réduire les obstacles qui vous empêchent de suivre une formation au moment où vous en avez besoin. Même avec notre plateforme complète, certaines étapes vous éloignent de votre travail, à des moments où vous avez encore besoin d'un coup de pouce mais que vous ne pouvez pas consacrer un bloc de concentration à une séance d'entraînement.

Nous avons examiné comment le micro-apprentissage pourrait être mis en œuvre de manière plus fluide dans votre flux de travail, dans l'IDE ou dans l'outil de suivi des problèmes. Et voici ce que nous avons trouvé :

Ceci est basé sur les principes du Just-in-Time (JiT), selon lesquels vous recevez les bonnes informations, au bon moment, pour qu'elles soient immédiatement efficaces et utiles. C'est le contraire de l'approche de l'apprentissage au cas par cas, qui consiste souvent en une surcharge d'informations qui fait perdre un temps et une marge de manœuvre précieux à la création de fonctionnalités.

Un code de qualité est un code sécurisé, et si vous avez besoin d'un assistant de sécurité non invasif avec lequel collaborer de temps en temps, cela vaut peut-être la peine de l'essayer.

Éliminez les obstacles et offrez la formation à votre portée.

La cybersécurité peut intéresser certains, mais pas tout le monde. Et personne ne doit s'attendre à ce que les développeurs deviennent des experts en sécurité. C'est toujours le travail des équipes spécialisées dans la sécurité des applications. Cependant, les développeurs soucieux de la sécurité sont reconnus pour leurs compétences et la protection qu'ils peuvent offrir aux entreprises dès la phase de création de code. C'est un poste très demandé, et vous pouvez en construire les bases au fil du temps grâce au micro-apprentissage contextuel.

Maintenant, si vous considérez la formation intégrée comme Clippy (qu'il repose en paix), il est important de noter que dans le cas des intégrations de Secure Code Warrior, elles sont conçues par des développeurs pour des développeurs. Le facteur d'irritation a donc été pris en compte et effacé.

Vérifions-le en action :

Secure Code Warrior pour Github inspecte le code à la recherche de références CWE (Common Weakness Enumeration) ou OWASP dans les étiquettes, le titre du numéro et le corps des numéros afin d'afficher une formation contextuelle juste à temps. La façon dont cela fonctionne est que si une référence de vulnérabilité est trouvée, un commentaire sera publié sur le problème pour aider à la résolution rapide et à la prévention des vulnérabilités récurrentes. Il s'intègre au problème sans perturber votre processus ni vous faire franchir des obstacles pour trouver une solution.

Et si vous utilisez Jira, le processus est similaire :

Maintenant, pour les superstars en place soucieuses de la sécurité, il est important de se rappeler que ce n'est pas à vous de faire opérer la magie. Vous aurez besoin d'assistance, de formation et d'une raison de prendre la sécurité au sérieux et de l'intégrer à votre propre flux de travail. Heureusement, tout cela fait partie d'un processus DevSecOps fonctionnel, et de nombreuses organisations en prennent déjà note. Pourquoi ne pas prendre une longueur d'avance ?

Téléchargez-les dès maintenant, et dites-nous ce que vous en pensez.

Pensez à la dernière fois que vous étiez au travail, peut-être au sein d'une équipe de projet logiciel dont les délais étaient impossibles à respecter. Ensuite, votre responsable arrive et vous dit qu'il y a une formation obligatoire en matière de sécurité à suivre, et qu'elle doit être intégrée à votre journée de travail en plus de tout le reste.

Ils le savent, et tu le sais. C'est un énorme PITA, mais pour des raisons de conformité, vous allez regarder des vidéos de formation ennuyeuses en arrière-plan pendant que vous continuez à coder, à vous concentrer sur les deux tâches et à ne consacrer toute votre attention à aucune des deux. Il s'agit d'un scénario courant ; il est très perturbateur et fait perdre du temps à tout le monde. La plupart des formations en matière de sécurité sont trop génériques, et il est facile d'ignorer un élément qui se répète au cours d'une journée de travail et qui n'a aucune valeur réelle.

En tant qu'entreprise, notre objectif est de vous proposer un type de formation à la sécurité de meilleure qualité et plus efficace, et cela est dû au fait que nous savons exactement ce que c'est que de ne pas être engagée par rapport à ce que l'équipe AppSec vous considère comme important, alors que chacune de vos priorités n'est pas alignée. Ce qui est intéressant, cependant, c'est que nous avons commencé à réfléchir à ce que nous pouvions faire pour réduire les obstacles qui vous empêchent de suivre une formation au moment où vous en avez besoin. Même avec notre plateforme complète, certaines étapes vous éloignent de votre travail, à des moments où vous avez encore besoin d'un coup de pouce mais que vous ne pouvez pas consacrer un bloc de concentration à une séance d'entraînement.

Nous avons examiné comment le micro-apprentissage pourrait être mis en œuvre de manière plus fluide dans votre flux de travail, dans l'IDE ou dans l'outil de suivi des problèmes. Et voici ce que nous avons trouvé :

Ceci est basé sur les principes du Just-in-Time (JiT), selon lesquels vous recevez les bonnes informations, au bon moment, pour qu'elles soient immédiatement efficaces et utiles. C'est le contraire de l'approche de l'apprentissage au cas par cas, qui consiste souvent en une surcharge d'informations qui fait perdre un temps et une marge de manœuvre précieux à la création de fonctionnalités.

Un code de qualité est un code sécurisé, et si vous avez besoin d'un assistant de sécurité non invasif avec lequel collaborer de temps en temps, cela vaut peut-être la peine de l'essayer.

Éliminez les obstacles et offrez la formation à votre portée.

La cybersécurité peut intéresser certains, mais pas tout le monde. Et personne ne doit s'attendre à ce que les développeurs deviennent des experts en sécurité. C'est toujours le travail des équipes spécialisées dans la sécurité des applications. Cependant, les développeurs soucieux de la sécurité sont reconnus pour leurs compétences et la protection qu'ils peuvent offrir aux entreprises dès la phase de création de code. C'est un poste très demandé, et vous pouvez en construire les bases au fil du temps grâce au micro-apprentissage contextuel.

Maintenant, si vous considérez la formation intégrée comme Clippy (qu'il repose en paix), il est important de noter que dans le cas des intégrations de Secure Code Warrior, elles sont conçues par des développeurs pour des développeurs. Le facteur d'irritation a donc été pris en compte et effacé.

Vérifions-le en action :

Secure Code Warrior pour Github inspecte le code à la recherche de références CWE (Common Weakness Enumeration) ou OWASP dans les étiquettes, le titre du numéro et le corps des numéros afin d'afficher une formation contextuelle juste à temps. La façon dont cela fonctionne est que si une référence de vulnérabilité est trouvée, un commentaire sera publié sur le problème pour aider à la résolution rapide et à la prévention des vulnérabilités récurrentes. Il s'intègre au problème sans perturber votre processus ni vous faire franchir des obstacles pour trouver une solution.

Et si vous utilisez Jira, le processus est similaire :

Maintenant, pour les superstars en place soucieuses de la sécurité, il est important de se rappeler que ce n'est pas à vous de faire opérer la magie. Vous aurez besoin d'assistance, de formation et d'une raison de prendre la sécurité au sérieux et de l'intégrer à votre propre flux de travail. Heureusement, tout cela fait partie d'un processus DevSecOps fonctionnel, et de nombreuses organisations en prennent déjà note. Pourquoi ne pas prendre une longueur d'avance ?

Téléchargez-les dès maintenant, et dites-nous ce que vous en pensez.

Haga clic en el enlace siguiente y descargue el PDF de este recurso.

Secure Code Warrior aquí para ayudar a su organización a proteger el código a lo largo de todo el ciclo de desarrollo de software y a crear una cultura en la que la ciberseguridad sea una prioridad. Tanto si es responsable de la seguridad de las aplicaciones, desarrollador, responsable de la seguridad informática o cualquier otra persona involucrada en la seguridad, podemos ayudar a su organización a reducir los riesgos asociados a un código no seguro.

Mostrar el informeReserve una demostraciónMatias Madou, Ph.D. est expert en sécurité, chercheur, directeur technique et cofondateur de Secure Code Warrior. Matias a obtenu son doctorat en sécurité des applications à l'université de Gand, en se concentrant sur les solutions d'analyse statique. Il a ensuite rejoint Fortify aux États-Unis, où il s'est rendu compte qu'il ne suffisait pas de détecter uniquement les problèmes de code sans aider les développeurs à écrire du code sécurisé. Cela l'a incité à développer des produits qui aident les développeurs, allègent le fardeau de la sécurité et dépassent les attentes des clients. Lorsqu'il n'est pas à son bureau au sein de Team Awesome, il aime être sur scène pour faire des présentations lors de conférences telles que RSA Conference, BlackHat et DefCon.

Matias est un chercheur et développeur qui possède plus de 15 ans d'expérience pratique en matière de sécurité logicielle. Il a développé des solutions pour des entreprises telles que Fortify Software et sa propre société Sensei Security. Au cours de sa carrière, Matias a dirigé de nombreux projets de recherche sur la sécurité des applications qui ont abouti à des produits commerciaux et possède plus de 10 brevets à son actif. Lorsqu'il n'est pas à son bureau, Matias a enseigné des cours de formation avancée sur la sécurité des applications et prend régulièrement la parole lors de conférences mondiales telles que RSA Conference, Black Hat, DefCon, BSIMM, OWASP AppSec et BruCon.

Matias est titulaire d'un doctorat en génie informatique de l'université de Gand, où il a étudié la sécurité des applications par le biais de l'obfuscation de programmes pour masquer le fonctionnement interne d'une application.

Pensez à la dernière fois que vous étiez au travail, peut-être au sein d'une équipe de projet logiciel dont les délais étaient impossibles à respecter. Ensuite, votre responsable arrive et vous dit qu'il y a une formation obligatoire en matière de sécurité à suivre, et qu'elle doit être intégrée à votre journée de travail en plus de tout le reste.

Ils le savent, et tu le sais. C'est un énorme PITA, mais pour des raisons de conformité, vous allez regarder des vidéos de formation ennuyeuses en arrière-plan pendant que vous continuez à coder, à vous concentrer sur les deux tâches et à ne consacrer toute votre attention à aucune des deux. Il s'agit d'un scénario courant ; il est très perturbateur et fait perdre du temps à tout le monde. La plupart des formations en matière de sécurité sont trop génériques, et il est facile d'ignorer un élément qui se répète au cours d'une journée de travail et qui n'a aucune valeur réelle.

En tant qu'entreprise, notre objectif est de vous proposer un type de formation à la sécurité de meilleure qualité et plus efficace, et cela est dû au fait que nous savons exactement ce que c'est que de ne pas être engagée par rapport à ce que l'équipe AppSec vous considère comme important, alors que chacune de vos priorités n'est pas alignée. Ce qui est intéressant, cependant, c'est que nous avons commencé à réfléchir à ce que nous pouvions faire pour réduire les obstacles qui vous empêchent de suivre une formation au moment où vous en avez besoin. Même avec notre plateforme complète, certaines étapes vous éloignent de votre travail, à des moments où vous avez encore besoin d'un coup de pouce mais que vous ne pouvez pas consacrer un bloc de concentration à une séance d'entraînement.

Nous avons examiné comment le micro-apprentissage pourrait être mis en œuvre de manière plus fluide dans votre flux de travail, dans l'IDE ou dans l'outil de suivi des problèmes. Et voici ce que nous avons trouvé :

Ceci est basé sur les principes du Just-in-Time (JiT), selon lesquels vous recevez les bonnes informations, au bon moment, pour qu'elles soient immédiatement efficaces et utiles. C'est le contraire de l'approche de l'apprentissage au cas par cas, qui consiste souvent en une surcharge d'informations qui fait perdre un temps et une marge de manœuvre précieux à la création de fonctionnalités.

Un code de qualité est un code sécurisé, et si vous avez besoin d'un assistant de sécurité non invasif avec lequel collaborer de temps en temps, cela vaut peut-être la peine de l'essayer.

Éliminez les obstacles et offrez la formation à votre portée.

La cybersécurité peut intéresser certains, mais pas tout le monde. Et personne ne doit s'attendre à ce que les développeurs deviennent des experts en sécurité. C'est toujours le travail des équipes spécialisées dans la sécurité des applications. Cependant, les développeurs soucieux de la sécurité sont reconnus pour leurs compétences et la protection qu'ils peuvent offrir aux entreprises dès la phase de création de code. C'est un poste très demandé, et vous pouvez en construire les bases au fil du temps grâce au micro-apprentissage contextuel.

Maintenant, si vous considérez la formation intégrée comme Clippy (qu'il repose en paix), il est important de noter que dans le cas des intégrations de Secure Code Warrior, elles sont conçues par des développeurs pour des développeurs. Le facteur d'irritation a donc été pris en compte et effacé.

Vérifions-le en action :

Secure Code Warrior pour Github inspecte le code à la recherche de références CWE (Common Weakness Enumeration) ou OWASP dans les étiquettes, le titre du numéro et le corps des numéros afin d'afficher une formation contextuelle juste à temps. La façon dont cela fonctionne est que si une référence de vulnérabilité est trouvée, un commentaire sera publié sur le problème pour aider à la résolution rapide et à la prévention des vulnérabilités récurrentes. Il s'intègre au problème sans perturber votre processus ni vous faire franchir des obstacles pour trouver une solution.

Et si vous utilisez Jira, le processus est similaire :

Maintenant, pour les superstars en place soucieuses de la sécurité, il est important de se rappeler que ce n'est pas à vous de faire opérer la magie. Vous aurez besoin d'assistance, de formation et d'une raison de prendre la sécurité au sérieux et de l'intégrer à votre propre flux de travail. Heureusement, tout cela fait partie d'un processus DevSecOps fonctionnel, et de nombreuses organisations en prennent déjà note. Pourquoi ne pas prendre une longueur d'avance ?

Téléchargez-les dès maintenant, et dites-nous ce que vous en pensez.

Índice

Matias Madou, Ph.D. est expert en sécurité, chercheur, directeur technique et cofondateur de Secure Code Warrior. Matias a obtenu son doctorat en sécurité des applications à l'université de Gand, en se concentrant sur les solutions d'analyse statique. Il a ensuite rejoint Fortify aux États-Unis, où il s'est rendu compte qu'il ne suffisait pas de détecter uniquement les problèmes de code sans aider les développeurs à écrire du code sécurisé. Cela l'a incité à développer des produits qui aident les développeurs, allègent le fardeau de la sécurité et dépassent les attentes des clients. Lorsqu'il n'est pas à son bureau au sein de Team Awesome, il aime être sur scène pour faire des présentations lors de conférences telles que RSA Conference, BlackHat et DefCon.

Secure Code Warrior aquí para ayudar a su organización a proteger el código a lo largo de todo el ciclo de desarrollo de software y a crear una cultura en la que la ciberseguridad sea una prioridad. Tanto si es responsable de la seguridad de las aplicaciones, desarrollador, responsable de la seguridad informática o cualquier otra persona involucrada en la seguridad, podemos ayudar a su organización a reducir los riesgos asociados a un código no seguro.

Reserve una demostraciónDescargarRecursos para ayudarle a empezar

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

El poder de la seguridad de aplicaciones OpenText + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

Temas y contenidos de formación sobre el código seguro

Nuestro contenido de vanguardia evoluciona constantemente para adaptarse al panorama en constante cambio del desarrollo de software, teniendo en cuenta su función. Temas que abarcan desde la IA hasta la inyección de XQuery, ofrecidos para una variedad de puestos, desde arquitectos hasta ingenieros, pasando por jefes de producto y control de calidad. Descubra una visión general de lo que nuestro catálogo de contenidos tiene para ofrecer por tema y por función.

Recursos para ayudarle a empezar

Cybermon está de vuelta: las missions Beat the Boss ya están disponibles bajo demanda.

Cybermon 2025 Beat the Boss ya está disponible todo el año en SCW. Implemente desafíos de seguridad avanzados relacionados con la IA y el LLM para reforzar el desarrollo seguro de la IA a gran escala.

.png)