Sécurité et confidentialité des données

En savoir plus sur la manière dont nous protégeons nos informations

actifs, et ceux de nos clients, contre toute utilisation abusive,

abus ou compromission.

En savoir plus sur la manière dont nous protégeons nos informations

actifs, et ceux de nos clients, contre toute utilisation abusive,

abus ou compromission.

Vos données sont importantes pour nous. Les normes de sécurité et de confidentialité sont intégrées aux processus quotidiens de notre organisation.

Consultez notre profil de confiance pour en savoir plus sur notre niveau de sécurité, notre conformité et les programmes en cours visant à protéger nos systèmes et les données de nos clients

Nos services sont hébergés sur l'infrastructure Amazon Web Services et nous utilisons MongoDB Atlas pour le stockage. Nous tirons parti de leurs centres de données de renommée mondiale aux États-Unis et dans l'UE pour protéger les informations et répondre aux principales exigences de sécurité et de conformité. De plus amples informations sur leurs pratiques en matière de sécurité sont disponibles à l'adresse suivante : Sécurité AWS & Sécurité de MongoDB

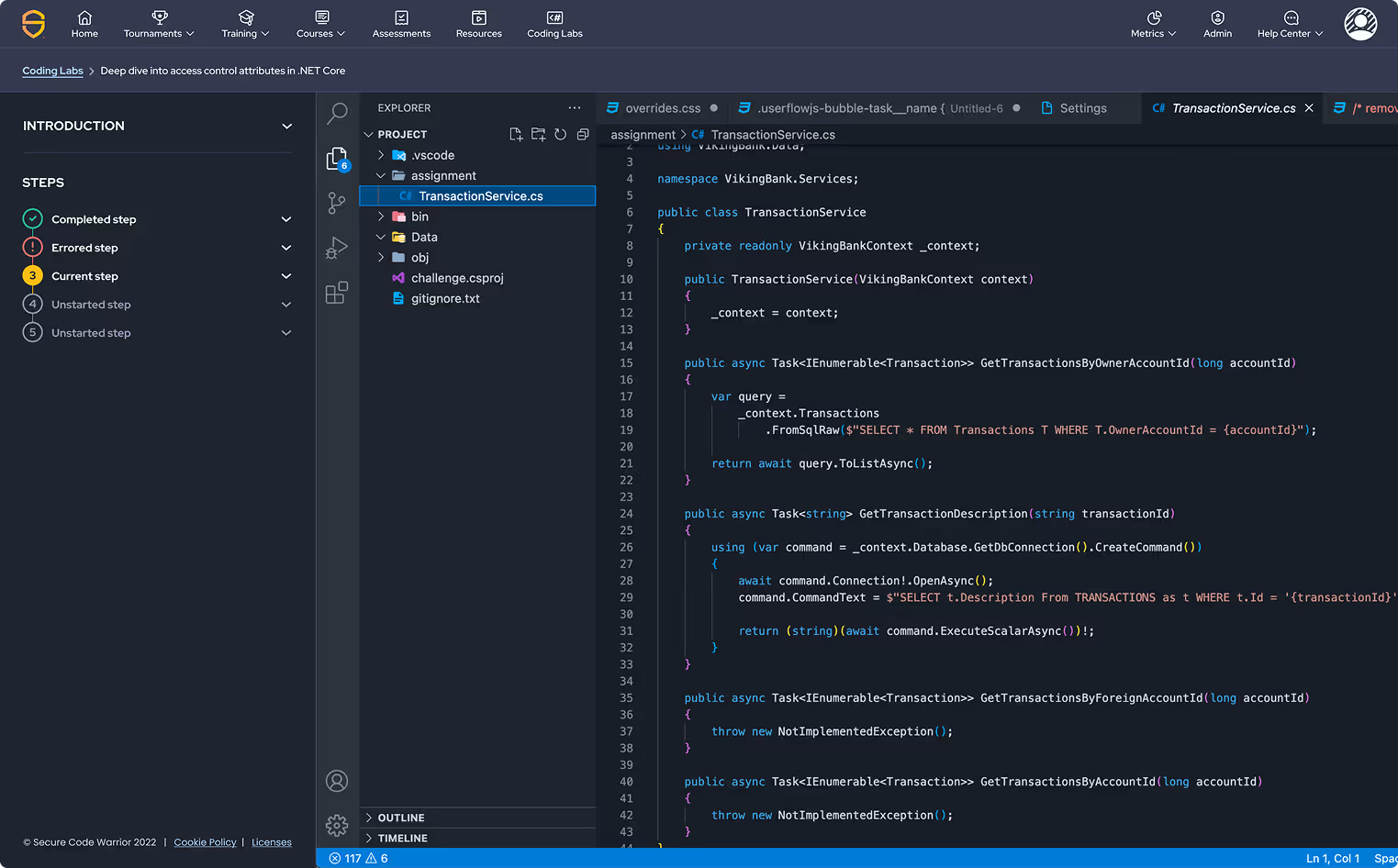

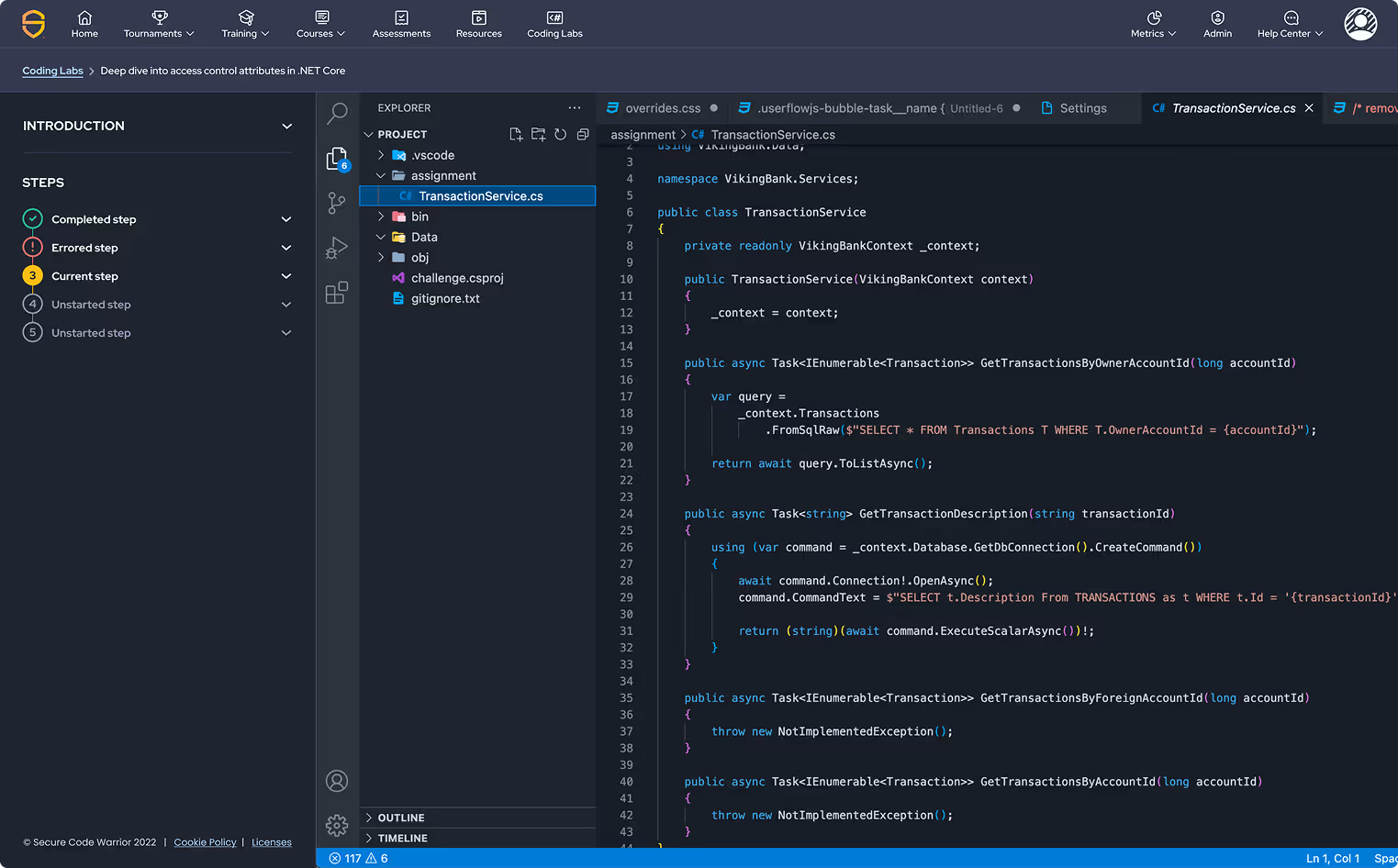

Dans le cadre de notre processus d'intégration initial, ainsi que de manière continue (au moins une fois par an), tous les membres du personnel reçoivent une formation concernant leurs obligations respectives en matière de sécurité et de confidentialité des informations. De plus, nos ingénieurs dispensent une formation au code sécurisée sur le Top 10 de l'OWASP

Nous surveillons en permanence les activités malveillantes et analysons régulièrement notre infrastructure, nos applications et nos bibliothèques tierces à la recherche de vulnérabilités connues. Tous nos produits sont soumis à une série d'examens par les pairs et d'évaluations de sécurité avant leur déploiement, y compris l'analyse de bibliothèques tierces, l'analyse statique du code et l'analyse statique des conteneurs. Nous faisons également régulièrement appel à des tiers experts pour effectuer des tests d'intrusion en plus de nos programmes internes de tests et de scans.

Nous prenons en charge l'authentification unique (SSO) afin que vous puissiez implémenter vos propres systèmes d'authentification pour contrôler l'accès à notre plateforme. Dans Secure Code Warrior, nous appliquons le principe du moindre privilège et l'accès aux données de production est restreint par des groupes de sécurité et limité au personnel qui en a strictement besoin pour l'assistance. Nous utilisons également l'authentification multifactorielle (MFA) et des informations d'identification éphémères pour contrôler strictement l'accès aux systèmes de production

Vos données personnelles sont importantes pour nous et nous nous engageons à les protéger en respectant scrupuleusement les réglementations internationales et les meilleures pratiques du secteur.

AICPA SOC 2 Tipo 2

Nous savons que vous confiez à Secure Code Warrior des informations confidentielles concernant votre utilisation de nos offres de produits. À cette fin, nous prenons très au sérieux la protection et la confidentialité de vos données. Nous appliquons en permanence les normes techniques, les mesures organisationnelles et les meilleures pratiques reconnues par le secteur les plus strictes afin que tous nos clients aient confiance en Secure Code Warrior.

Pour montrer notre engagement, Secure Code Warrior a obtenu avec succès son rapport SOC 2 Type II, démontrant que nous avons mis en place les contrôles appropriés pour atténuer les risques liés à la sécurité, à la disponibilité et à la confidentialité. Un rapport SOC 2 est conçu pour répondre aux besoins des clients qui souhaitent avoir l'assurance de l'efficacité des contrôles d'un fournisseur SaaS tel que Secure Code Warrior. Le rapport est le résultat d'un audit réalisé par une société tierce indépendante certifiée par le Institut américain des CPA (AICPA).

Ces audits constituent une norme sectorielle visant à évaluer la sécurité et la confidentialité des données des fournisseurs de logiciels. Notre audit de type II est le type le plus robuste et visait à prouver que nous avions mis en place des contrôles pendant une période prolongée, présentant des mesures de protection fiables et cohérentes pour protéger les données de nos clients. Si notre rapport SOC 2 vous intéresse, contactez votre responsable de compte ou envoyez un e-mail à notre équipe d'assistance : support@securecodewarrior.com.

ISO 27001 : 2013/ISO 27701 : 2019

Outre notre rapport SOC 2 Type II, Secure Code Warrior est également certifié selon les normes ISO 27001 et ISO 27701 afin d'améliorer encore notre position en matière de sécurité et de confidentialité.

Cliquez sur les liens ci-dessous pour consulter et valider nos certifications ISO.

Les ressources suivantes sont fournies dans le pack de sécurité de Secure Code Warrior.

Si vous avez besoin des ressources suivantes, veuillez contacter votre responsable de compte ou envoyer un e-mail à notre équipe d'assistance : support@securecodewarrior.com

- Alliance pour la sécurité du cloud (CAIQ)

Lisez notre livre blanc sur la sécurité et la confidentialité pour en savoir plus sur la manière dont nous tirons parti des politiques, des procédures et des fonctionnalités de sécurité de pointe d'AWS pour protéger nos actifs informationnels.

Si vous êtes un chercheur en sécurité ou un utilisateur de la plateforme d'apprentissage Secure Code Warrior et que vous avez découvert une faille de sécurité potentielle, nous vous serions reconnaissants de nous aider à la divulguer de manière responsable et vous incitez à nous le faire savoir immédiatement.

Política de divulgación responsable

Vos données personnelles sont importantes pour nous et nous nous engageons à les protéger en respectant scrupuleusement les réglementations internationales et les meilleures pratiques du secteur.

Le respect de votre vie privée est important pour nous, tout comme la transparence quant à la manière dont nous collectons, utilisons et partageons les informations vous concernant.

Pour plus d'informations sur la manière dont nous traitons les données personnelles et les raisons pour lesquelles nous traitons les données personnelles, veuillez consulter notre politique de confidentialité. Cela s'applique à toute personne qui visite notre site Web, utilise notre plateforme ou interagit de toute autre manière avec nous ou nos services.

Utilizamos cookies esenciales para asegurarnos de que nuestro sitio web y nuestra plataforma funcionan correctamente y para ofrecer el servicio seguro y elegante que espera de nosotros. Para obtener más información sobre cómo y por qué utilizamos cookies (incluidas las cookies no esenciales), consulte nuestra política de cookies.

Nous reconnaissons l'importance de protéger les informations personnelles que nous traitons et nous nous engageons à respecter et à aider nos clients à respecter les réglementations pertinentes en matière de protection des données qui s'appliquent dans le monde entier. Pour ce faire, nous nous alignons sur les exigences du RGPD de l'UE et sur les meilleures pratiques du secteur.

Cliquez sur le lien ci-dessous pour plus d'informations.

Notre addendum sur la protection des données est adapté à notre service et conçu pour répondre aux besoins contractuels internationaux de nos clients.

Il intègre les exigences du RGPD de l'UE et du Royaume-Uni (y compris les clauses contractuelles types pour les transferts internationaux) et des dispositions supplémentaires pour le CCPA.

Addendum relatif au traitement des données

Nous travaillons avec une sélection minutieuse de tiers qui traitent les données personnelles en notre nom afin de nous aider à fournir nos services.

Cliquez sur le lien ci-dessous pour obtenir la liste de nos sous-traitants actuels.

Nous réalisons des évaluations de l'impact des transferts lors du transfert de données personnelles en dehors de l'EEE/du Royaume-Uni et veillons à ce que des mesures de protection appropriées soient mises en place avant de le faire.

Pour plus d'informations, veuillez consulter notre page sur les transferts internationaux.

Notre équipe juridique dédiée aide notre entreprise à répondre aux besoins de nos clients en fournissant des conseils stratégiques sur un paysage réglementaire de plus en plus complexe, mondial et en constante évolution.

Cliquez sur les liens ci-dessous pour accéder à nos conditions d'utilisation du site Web et des API Secure Code Warrior.

Conditions d'utilisation du site

Conditions d'utilisation de l'API SCW

Cliquez sur les liens ci-dessous pour accéder à nos contrats d'abonnement et de niveau de service pour les clients.

Contrat de niveau de service (SLA)

Addendum relatif au traitement des données

Cliquez sur les liens ci-dessous pour accéder à nos contrats d'abonnement et de niveau de service pour les partenaires.

Conditions générales d'enregistrement des offres partenaires

Cliquez sur les liens ci-dessous pour accéder à d'autres documents juridiques susceptibles de convenir à votre relation avec Secure Code Warrior.

Conditions générales de la licence Secure Code Warrior Sensei

Entrée dans les conditions générales de SCW Devlympics