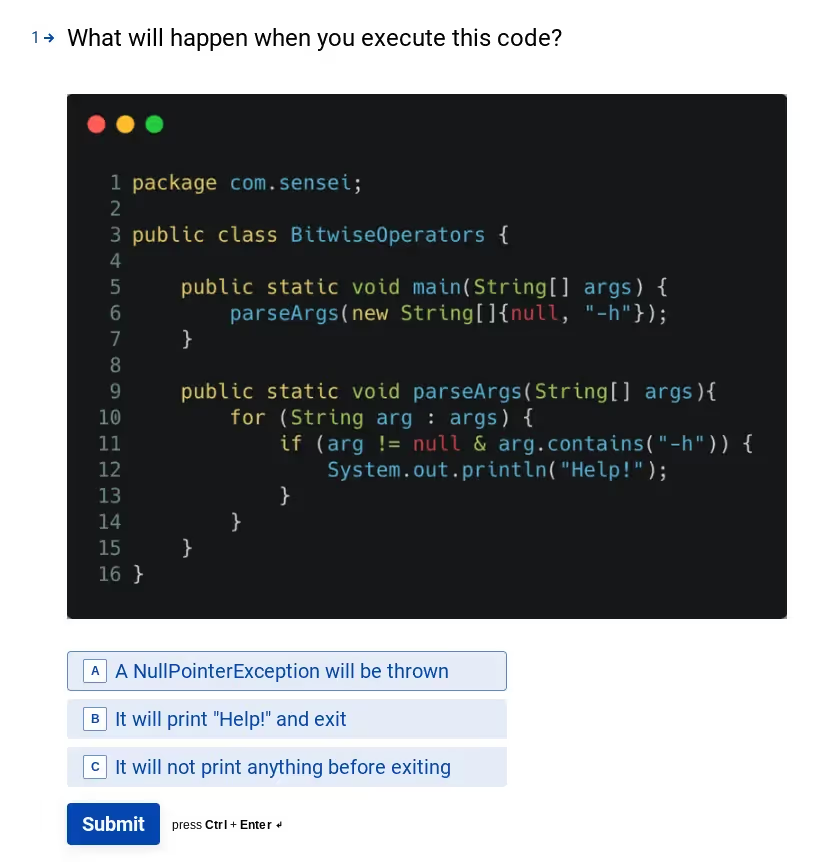

Prueba este cuestionario en línea sobre Java Gotchas.

En una entrada anterior del blog se describían las trampas de Java: «Operadores bit a bit y operadores booleanos».

Hemos añadido esta variante y otras trampas de Java a un divertido cuestionario llamado «Challenge The Sensei

Si ya has leído la entrada del blog anterior, entonces estarás en un buen lugar para responder al menos una pregunta.

Pero es posible que tus amigos no lo hagan, así que si te parece interesante el test, puedes compartirlo con ellos y ver si obtienen la misma puntuación que tú.

Porque no queremos solo preguntarte. Queremos intentar utilizarlo para ayudar a educar y recopilar conocimientos. Por lo tanto, hemos creado un repositorio de Github que contiene ejemplos de código ejecutable con preguntas y soluciones.

Este es un repositorio habilitado por un profesor.

Cuando clonas el repositorio y lo cargas en IntelliJ, si tienes instalado el complemento IntelliJ Secure Code Warrior Sensei, este detectará automáticamente que tienes unasensei Sensei

Al examinar el código en el IDE, debería ver que IntelliJ le avisa de la presencia de errores en el código, lo que debería facilitar la detección de problemas en el código:

- Coloca el cursor sobre el código resaltado y verás una sugerencia que te indicará el error.

- Al usar la tecla «Mostrar contexto de operación»: Alt+Intro (Windows) Opción+Intro (macOS), es posible que tengamos una solución rápida para corregir el código.

Se ha añadido la receta Sensei :

En el futuro añadiremos más recetas y más texto explicativo para cubrir el resto del código... pero no dejes que eso te impida revisar el código y encontrar errores.

Recuerda probar el test y luego«desafiaralprofesor».

Un interesante cuestionario sobre Java Gotchas, compatible con el repositorio Github, que muestra algunas trampas y cómo solucionarlas.

Alan Richardson cuenta con más de veinte años de experiencia profesional en TI, trabajando como desarrollador y en todos los niveles de la jerarquía de pruebas, desde probador hasta jefe de pruebas. Jefe de Relaciones con los Desarrolladores en Secure Code Warrior, trabaja directamente con los equipos, para mejorar el desarrollo de un código seguro de calidad. Alan es autor de cuatro libros, entre ellos "Dear Evil Tester" y "Java For Testers". Alan también ha creado una formación en línea courses para ayudar a la gente a aprender las pruebas técnicas de la web y Selenium WebDriver con Java. Alan publica sus escritos y vídeos de formación en SeleniumSimplified.com, EvilTester.com, JavaForTesters.com, y CompendiumDev.co.uk.

Secure Code Warrior puede ayudar a su organización a proteger el código a lo largo de todo el ciclo de vida del desarrollo de software y a crear una cultura que dé prioridad a la ciberseguridad. Tanto si es usted responsable de seguridad de aplicaciones, desarrollador, director de seguridad de la información o cualquier otra persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados al código inseguro.

Reservar una demostraciónAlan Richardson cuenta con más de veinte años de experiencia profesional en TI, trabajando como desarrollador y en todos los niveles de la jerarquía de pruebas, desde probador hasta jefe de pruebas. Jefe de Relaciones con los Desarrolladores en Secure Code Warrior, trabaja directamente con los equipos, para mejorar el desarrollo de un código seguro de calidad. Alan es autor de cuatro libros, entre ellos "Dear Evil Tester" y "Java For Testers". Alan también ha creado una formación en línea courses para ayudar a la gente a aprender las pruebas técnicas de la web y Selenium WebDriver con Java. Alan publica sus escritos y vídeos de formación en SeleniumSimplified.com, EvilTester.com, JavaForTesters.com, y CompendiumDev.co.uk.

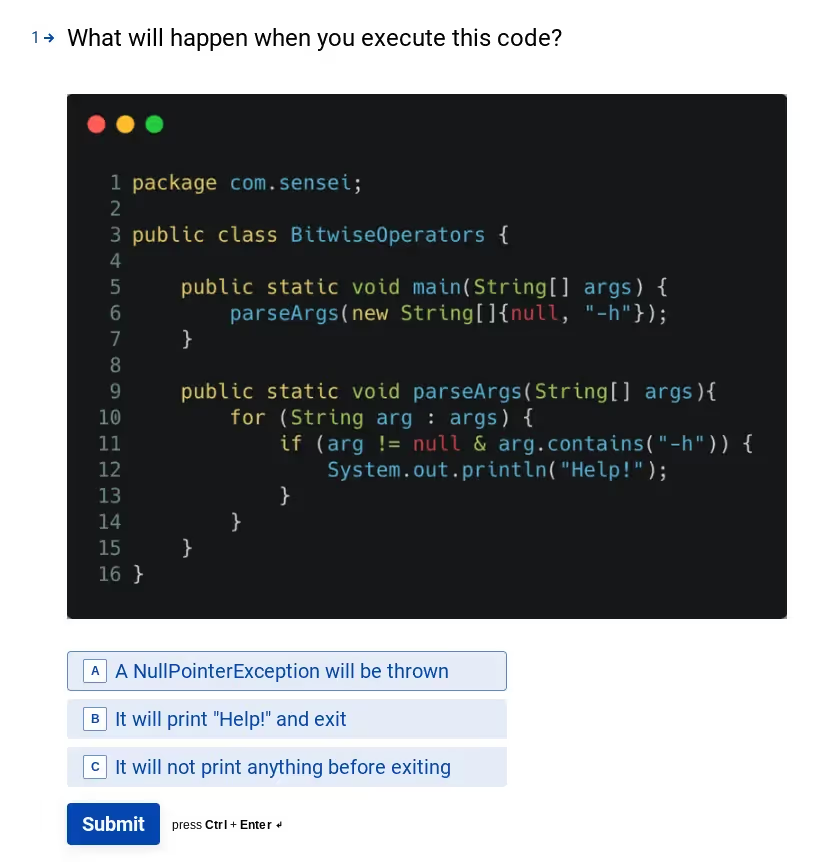

En una entrada anterior del blog se describían las trampas de Java: «Operadores bit a bit y operadores booleanos».

Hemos añadido esta variante y otras trampas de Java a un divertido cuestionario llamado «Challenge The Sensei

Si ya has leído la entrada del blog anterior, entonces estarás en un buen lugar para responder al menos una pregunta.

Pero es posible que tus amigos no lo hagan, así que si te parece interesante el test, puedes compartirlo con ellos y ver si obtienen la misma puntuación que tú.

Porque no queremos solo preguntarte. Queremos intentar utilizarlo para ayudar a educar y recopilar conocimientos. Por lo tanto, hemos creado un repositorio de Github que contiene ejemplos de código ejecutable con preguntas y soluciones.

Este es un repositorio habilitado por un profesor.

Cuando clonas el repositorio y lo cargas en IntelliJ, si tienes instalado el complemento IntelliJ Secure Code Warrior Sensei, este detectará automáticamente que tienes unasensei Sensei

Al examinar el código en el IDE, debería ver que IntelliJ le avisa de la presencia de errores en el código, lo que debería facilitar la detección de problemas en el código:

- Coloca el cursor sobre el código resaltado y verás una sugerencia que te indicará el error.

- Al usar la tecla «Mostrar contexto de operación»: Alt+Intro (Windows) Opción+Intro (macOS), es posible que tengamos una solución rápida para corregir el código.

Se ha añadido la receta Sensei :

En el futuro añadiremos más recetas y más texto explicativo para cubrir el resto del código... pero no dejes que eso te impida revisar el código y encontrar errores.

Recuerda probar el test y luego«desafiaralprofesor».

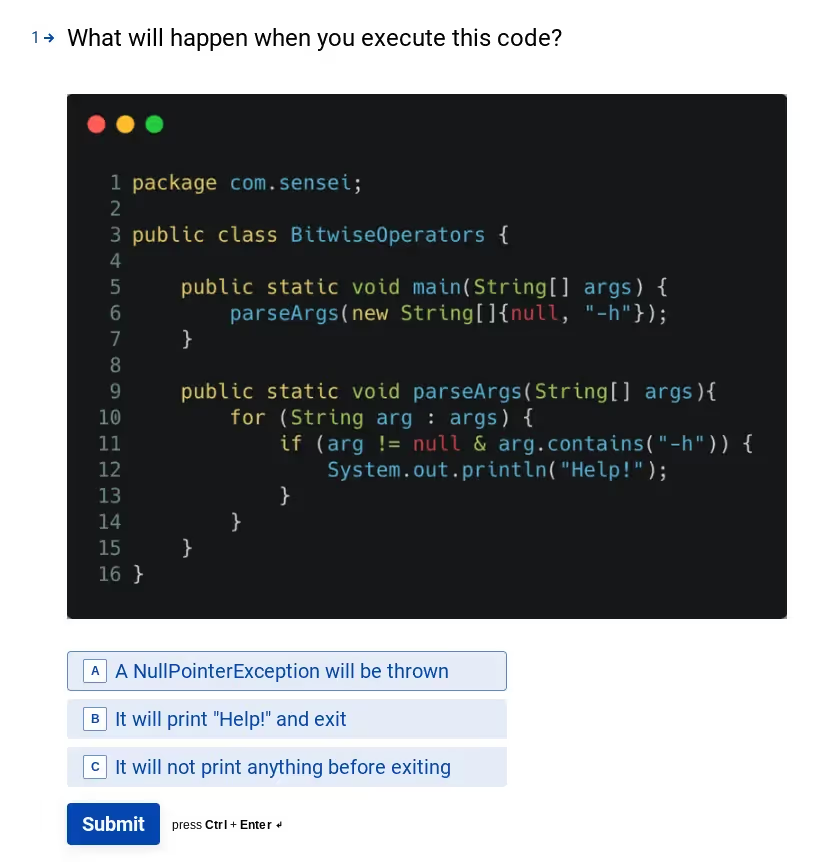

En una entrada anterior del blog se describían las trampas de Java: «Operadores bit a bit y operadores booleanos».

Hemos añadido esta variante y otras trampas de Java a un divertido cuestionario llamado «Challenge The Sensei

Si ya has leído la entrada del blog anterior, entonces estarás en un buen lugar para responder al menos una pregunta.

Pero es posible que tus amigos no lo hagan, así que si te parece interesante el test, puedes compartirlo con ellos y ver si obtienen la misma puntuación que tú.

Porque no queremos solo preguntarte. Queremos intentar utilizarlo para ayudar a educar y recopilar conocimientos. Por lo tanto, hemos creado un repositorio de Github que contiene ejemplos de código ejecutable con preguntas y soluciones.

Este es un repositorio habilitado por un profesor.

Cuando clonas el repositorio y lo cargas en IntelliJ, si tienes instalado el complemento IntelliJ Secure Code Warrior Sensei, este detectará automáticamente que tienes unasensei Sensei

Al examinar el código en el IDE, debería ver que IntelliJ le avisa de la presencia de errores en el código, lo que debería facilitar la detección de problemas en el código:

- Coloca el cursor sobre el código resaltado y verás una sugerencia que te indicará el error.

- Al usar la tecla «Mostrar contexto de operación»: Alt+Intro (Windows) Opción+Intro (macOS), es posible que tengamos una solución rápida para corregir el código.

Se ha añadido la receta Sensei :

En el futuro añadiremos más recetas y más texto explicativo para cubrir el resto del código... pero no dejes que eso te impida revisar el código y encontrar errores.

Recuerda probar el test y luego«desafiaralprofesor».

Haga clic en el siguiente enlace y descargue el PDF de este recurso.

Secure Code Warrior puede ayudar a su organización a proteger el código a lo largo de todo el ciclo de vida del desarrollo de software y a crear una cultura que dé prioridad a la ciberseguridad. Tanto si es usted responsable de seguridad de aplicaciones, desarrollador, director de seguridad de la información o cualquier otra persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados al código inseguro.

Ver informeReservar una demostraciónAlan Richardson cuenta con más de veinte años de experiencia profesional en TI, trabajando como desarrollador y en todos los niveles de la jerarquía de pruebas, desde probador hasta jefe de pruebas. Jefe de Relaciones con los Desarrolladores en Secure Code Warrior, trabaja directamente con los equipos, para mejorar el desarrollo de un código seguro de calidad. Alan es autor de cuatro libros, entre ellos "Dear Evil Tester" y "Java For Testers". Alan también ha creado una formación en línea courses para ayudar a la gente a aprender las pruebas técnicas de la web y Selenium WebDriver con Java. Alan publica sus escritos y vídeos de formación en SeleniumSimplified.com, EvilTester.com, JavaForTesters.com, y CompendiumDev.co.uk.

En una entrada anterior del blog se describían las trampas de Java: «Operadores bit a bit y operadores booleanos».

Hemos añadido esta variante y otras trampas de Java a un divertido cuestionario llamado «Challenge The Sensei

Si ya has leído la entrada del blog anterior, entonces estarás en un buen lugar para responder al menos una pregunta.

Pero es posible que tus amigos no lo hagan, así que si te parece interesante el test, puedes compartirlo con ellos y ver si obtienen la misma puntuación que tú.

Porque no queremos solo preguntarte. Queremos intentar utilizarlo para ayudar a educar y recopilar conocimientos. Por lo tanto, hemos creado un repositorio de Github que contiene ejemplos de código ejecutable con preguntas y soluciones.

Este es un repositorio habilitado por un profesor.

Cuando clonas el repositorio y lo cargas en IntelliJ, si tienes instalado el complemento IntelliJ Secure Code Warrior Sensei, este detectará automáticamente que tienes unasensei Sensei

Al examinar el código en el IDE, debería ver que IntelliJ le avisa de la presencia de errores en el código, lo que debería facilitar la detección de problemas en el código:

- Coloca el cursor sobre el código resaltado y verás una sugerencia que te indicará el error.

- Al usar la tecla «Mostrar contexto de operación»: Alt+Intro (Windows) Opción+Intro (macOS), es posible que tengamos una solución rápida para corregir el código.

Se ha añadido la receta Sensei :

En el futuro añadiremos más recetas y más texto explicativo para cubrir el resto del código... pero no dejes que eso te impida revisar el código y encontrar errores.

Recuerda probar el test y luego«desafiaralprofesor».

Índice

Alan Richardson cuenta con más de veinte años de experiencia profesional en TI, trabajando como desarrollador y en todos los niveles de la jerarquía de pruebas, desde probador hasta jefe de pruebas. Jefe de Relaciones con los Desarrolladores en Secure Code Warrior, trabaja directamente con los equipos, para mejorar el desarrollo de un código seguro de calidad. Alan es autor de cuatro libros, entre ellos "Dear Evil Tester" y "Java For Testers". Alan también ha creado una formación en línea courses para ayudar a la gente a aprender las pruebas técnicas de la web y Selenium WebDriver con Java. Alan publica sus escritos y vídeos de formación en SeleniumSimplified.com, EvilTester.com, JavaForTesters.com, y CompendiumDev.co.uk.

Secure Code Warrior puede ayudar a su organización a proteger el código a lo largo de todo el ciclo de vida del desarrollo de software y a crear una cultura que dé prioridad a la ciberseguridad. Tanto si es usted responsable de seguridad de aplicaciones, desarrollador, director de seguridad de la información o cualquier otra persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados al código inseguro.

Reservar una demostraciónDescargarRecursos para ayudarle a empezar

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

El poder de la seguridad de aplicaciones OpenText + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

.png)